Secure DNS: a cosa serve e perché è fondamentale

Il Secure DNS è una componente fondamentale per ogni servizio di sicurezza. Anche se si sente parlare poco di exploit via DNS, la minaccia è costante. In questo articolo cerchiamo di capire perché è importante sapere cos’è un DNS, come viene attaccato e cosa andare a controllare per scegliere il tool migliore di Secure DNS.

1. Cos’è un DNS

L’acronimo DNS sta per Domain Name System ed è normalmente paragonato a una guida telefonica. In una guida telefonica si associa il nome di una persona a un numero di telefono. Nei sistemi di nomi di dominio (DNS) si associa l’IP di un computer al nome di dominio di un sito. Ogni computer è individuato sul Web da un Internet Protocol (IP), anche quelli (server) che contengono i file che compongono il sito Internet.

Per esempio, al dominio/sito “flashstart.com” corrisponde l’IP 151.139.128.11. Ovvero, il computer che ospita il sito “flashstart.com”, e altri siti, ha quell’unico indirizzo di rete. Quando un utente decide di connettersi al sito Internet “flashstart.com”, digita sulla barra dell’indirizzo del programma di navigazione (per esempio Google Chrome) “flashstart.com”. Il suo computer, però, non capisce questo linguaggio, lui capisce solo dei numeri. A questo punto è il programma di navigazione che converte istantaneamente la richiesta da nome di dominio a un indirizzo IP, attraverso un servizio chiamato resolver. Questo indirizzo arriva al router, o al gateway di una rete aziendale, il router a sua volta registra l’indirizzo IP e invia la richiesta nel cyberspazio.

Da quel momento c’è un passaggio di richieste (dove devo andare per trovare il computer 151.139.128.11?) da un server all’altro, fino a quando non si ottiene la risposta. A quel punto, finalmente, l’utente visualizzerà il sito “flashstart.com” sul suo browser. Sembra un processo lungo, ma in realtà l’ordine di tempo è di millisecondi.

E, in effetti, nessuno si accorge che la richiesta è passata per un certo numero di server (hops). Per esempio, il percorso da questo computer a 151.139.128.11 ha richiesto 9 hops di cui il più lento è stato di 12 millisecondi e il più veloce – dal mio computer al router di casa – di meno di un millisecondo.

Durante il viaggio dal computer dell’utilizzatore al server che ospita il sito richiesto si incontrano diversi DNS. I famosi elenchi telefonici servono per verificare a ogni hops la corrispondenza tra richiesta tramite nome di dominio e indirizzo IP del server che si incontra durante il percorso, non quello richiesto.

2. DNS iterativi e ricorsivi

Le richieste al DNS sono di due tipi, interne ed esterne. La richiesta interna si esegue all’interno di una rete aziendale, oppure nel passaggio dal computer al router di casa. Quella esterna, invece, avviene all’esterno della rete aziendale, ovvero dal momento che la richiesta abbandona le mura domestiche o il perimetro di rete e prende la strada di Internet. La richiesta esterna si effettua comunque e, come detto, ciò accade nei vari hops finché non si trova una corrispondenza. A quel punto, entrano in gioco diversi DNS e il controllo può essere iterativo o ricorsivo.

Nel caso di DNS iterativo, il server interno – quello dell’Internet Provider – comunica direttamente con ciascun server DNS esterno a turno finché non ottiene l’indirizzo IP del server. Nel caso di DNS ricorsivo, il server interno comunica con un server DNS “ricorsivo” esterno, che quindi comunica con altri server contemporaneamente per recuperare l’indirizzo IP, sempre dei server incontrati lungo il cammino.

Il DNS è solo uno dei servizi necessari previsti da un collegamento IP TCP standard. È il collegamento che avviene seguendo delle regole definite (protocollo IP TCP) ed è il modo universale con cui i computer si connettono a Internet. Si capisce, dunque, che i sistemi DNS fanno solo delle associazioni.

Oltre a un server in cui è ospitato un DNS, entra in gioco anche un server DHCP (Dynamic Host Control Protocol). Il DHCP assegna dinamicamente gli indirizzi IP alle nuove risorse quando si uniscono alla rete. Combinando DNS e DHCP si ottiene il DNS dinamico, componente essenziale di qualsiasi rete aziendale. Con il DNS dinamico, ogni volta che il server DHCP assegna un indirizzo IP a un nuovo server, scrive anche l’indirizzo IP nella tabella host del server in modo che si registri la corrispondenza (mappatura).

Senza questo processo, alle nuove risorse verrebbe automaticamente assegnato un indirizzo IP alla connessione, ma il server non saprebbe che sono lì. Di conseguenza, chi tenta di connettersi al server utilizzando il suo nome di dominio non sarebbe in grado di farlo perché il server non saprebbe dove instradare la richiesta.

Ed è a questo punto che entrano in gioco i problemi di sicurezza del protocollo DNS.

>> FlashStart è il filtro DNS che ti protegge contro malware e contenuti indesiderati ? Richiedi ora un’offerta e Inizia subito la tua prova gratuita

3. Perché è meglio utilizzare un secure DNS

I DNS non sono sicuri per definizione. Nel senso che al protocollo DNS non viene chiesto di controllare se il sito a cui si vuole accedere è dannoso. Non è previsto che si controlli se il sito richiesto contiene materiale pedopornografico o di qualsiasi natura offensiva. E, soprattutto, a priori non si può sapere se il sito contiene elementi dannosi che possono scatenare un malware o un trojan. Ancora, non si può sapere se è un sito di phishing.

Filtrare le richieste di accesso ai siti di un dipendente aziendale, di un alunno in una scuola, di chi sta navigando da una biblioteca pubblica o di un minore è fondamentale. Non solo per evitare che l’utente finisca in siti offensivi di qualsiasi tipo, ma soprattutto per non incappare in attacchi alla rete di computer.

La stragrande maggioranza degli attacchi alle reti aziendali, e ai computer di casa, avviene successivamente al clic su un link. Il link può essere contenuto in una email, in un messaggio in chat, in un SMS e la sua bontà non è verificata a priori. E, per esempio, gli strumenti per la protezione della navigazione contenuti in Google Chrome, o nei servizi Internet come YouTube, non bastano. Perché si limitano a proteggere la navigazione solo attraverso quel browser o su quel determinato servizio. Ma chi può proteggerci dal clic su un link ricevuto via email o via chat?

A questo enorme rischio si aggiunge anche l’avvelenamento del DNS. Si tratta di cyberattacchi particolari e molto diffuse, di cui purtroppo si parla poco. In pratica, i cybercriminali possono modificare le tabelle DNS contenute nei server che visita una richiesta. La modifica è semplice: sostituire l’indirizzo IP con un altro in modo che il DNS reindirizzi verso un sito diverso da quello richiesto, ma il DNS non lo può sapere!

È evidente, dunque, l’importanza dell’utilizzo di un Secure DNS. Un servizio DNS a cui si aggiunge la protezione della navigazione. E come si attiva? Scegliendo un filtro DNS. Il servizio si inserisce tra la richiesta dell’utente e il sito e lo tutela da brutte sorprese.

>> FlashStart ti protegge da una vasta gamma di minacce e vieta l’accesso a siti malevoli ? Richiedi ora un’offerta e Inizia subito la tua prova gratuita

4. Cosa deve avere un servizio secure DNS

Un filtro DNS deve avere determinate caratteristiche legate alle tabelle di associazione IP-nome di dominio. Un’azienda, una scuola o un’istituzione pubblica che decide di proteggere la navigazione di dipendenti e utenti può scegliere un servizio di filtraggio via DNS e dormire sonni tranquilli. In particolare, deve accertarsi che il servizio abbia queste funzionalità:

» Aggiornamento frequente delle blacklist, le liste in cui finiscono i siti da evitare assolutamente e garantire bassa latenza (il tempo che intercorre tra richiesta e “ottenimento” del sito)

» Possibilità di personalizzazione del filtro in base alle proprie esigenze di blocco dei siti

» Ampia categorizzazione dei siti dannosi e il geoblocking, un blocco in base al luogo in cui risiede il sito e che esclude dalle blacklist i Paesi considerati pericolosi

» Utilizzo dell’Intelligenza Artificiale per una qualità maggiore delle blacklist, evitando di bloccare siti “puliti”

» Facilità di configurazione e personalizzazione (eventualmente a carico di un partner certificato di chi realizza il filtro DNS).

>> FlashStart ti protegge da una vasta gamma di minacce e vieta l’accesso a siti malevoli ? Richiedi ora un’offerta e Inizia subito la tua prova gratuita

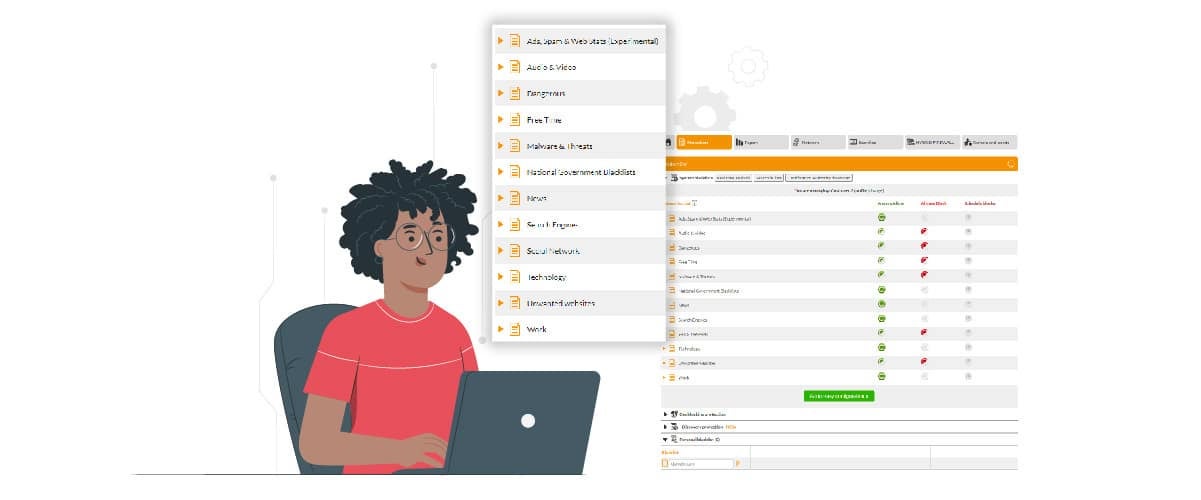

Il filtro DNS di FlashStart supporta ben 85 categorie di contenuti diversi e dichiara una latenza minima bassissima. Utilizza, inoltre, algoritmi di intelligenza artificiale per velocizzare la raccolta dei dati sui DNS, domini e contenuti, “imparando” dalle analisi dei siti e prevedendo quali altri possano essere a rischio blocco.

I partner nel mondo che propongono il filtro DNS di FlashStart sono tutti concordi nel considerare la facilità di configurazione e di personalizzazione del servizio come una delle sue caratteristiche principali. Il filtro DNS di FlashStart, inoltre, si integra nativamente con Active Directory di Microsoft per un’installazione immediata sulle reti aziendali. Ancora, garantisce una protezione LAN mondiale e il roaming sugli end point attraverso la rete Anycast.

Infine, il filtro FlashStart garantisce la protezione dagli attacchi alle reti aziendali a un prezzo altamente concorrenziale e inferiore a molte soluzioni di sicurezza di cui la maggior parte delle Piccole e Medie Aziende, in fondo, non ha bisogno. Perché, se proteggi la navigazione dei dipendenti sei già a un ottimo punto.

>> FlashStart è leader nella competitività ? Richiedi ora un’offerta e Inizia subito la tua prova gratuita

Su qualunque Router e Firewall puoi attivare la protezione FlashStart® Cloud per mettere in sicurezza i device desktop e mobile e i dispositivi IoT sulle reti locali.