DNS seguro: qué es y por qué es importante

El DNS seguro es un componente crítico de cualquier servicio de seguridad. Aunque sabemos poco acerca de los ataques a través de DNS, la amenaza es constante. En este artículo, trataremos de aclarar por qué es importante saber qué es un sistema de DNS, cómo se lo ataca y qué comprobar para elegir la mejor herramienta de DNS seguro.

1. Qué es un DNS

El acrónimo DNS significa «sistema de nombres de dominio» y normalmente se compara con una guía telefónica. En una guía telefónica, el nombre de una persona está asociado a un número de teléfono. En los sistemas de nombres de dominio (DNS), la dirección de IP de un equipo se asocia con el nombre de dominio de un sitio. Cada computadora es identificada en la web por un Protocolo de Internet (IP), lo que incluye a aquellos (servidores) que contienen los archivos que componen el sitio de Internet.

Por ejemplo: el dominio/sitio “flashstart.com” corresponde al IP 151.139.128.11. Es decir que la computadora que aloja el sitio flashstart.com y otros sitios tiene esa dirección de red. Cuando un usuario decide conectarse al sitio de Internet «flashstart.com», escribe «flashstart.com» en la barra de direcciones de su navegador (por ejemplo, Google Chrome). Su computadora, sin embargo, no entiende este lenguaje: solo entiende números. En este punto el programa de navegación convierte instantáneamente la solicitud de un nombre de dominio a una dirección IP a través de un servicio llamado resolutor. Esta dirección llega al enrutador o puerta de enlace de una red empresarial. A su vez, el rúter registra la dirección de IP y envía la solicitud al ciberespacio.

A partir de ese momento, se van pasando solicitudes (¿a dónde tengo que ir para encontrar la computadora 151.139.128.11?) de un servidor a otro, hasta que se obtenga una respuesta. En ese momento, el usuario finalmente verá el sitio «flashstart.com» en su navegador. Esto suena como un proceso largo, pero en realidad el tiempo transcurrido es tan solo milisegundos.

Y, de hecho, nadie se da cuenta de que la solicitud pasó por una serie de servidores (saltos). Por ejemplo: la ruta que a desde esta computadora a 151.139.128.11 tomó nueve saltos, de los cuales el más lento fue de doce milisegundos y el más rápido (desde mi computadora a mi enrutador doméstico) de menos de un milisegundo.

Durante el recorrido desde la computadora del usuario al servidor que aloja el sitio solicitado se encuentran varios DNS. Las supuestas guías telefónicas también se utilizan para comprobar que en cada salto la solicitud hecha por un dominio coincide con la dirección de IP del servidor que se encuentra en el camino y que nadie solicitó.

2. DNS iterativos y recursivos

Las solicitudes a DNS son de dos tipos: internas y externas. La solicitud interna se realiza dentro de una red empresarial o en la transición desde la computadora hacia el enrutador doméstico. La externa, por otro lado, ocurre fuera de la red empresarial, es decir, desde el momento en que la solicitud sale de la casa o del perímetro de la red y toma la ruta de Internet. La solicitud externa se sigue dando y, como se ha mencionado, esto sucede en los distintos saltos hasta que se encuentra una coincidencia. En ese momento, entran en juego diferentes DNS, y el control puede ser iterativo o recursivo.

En el caso del DNS iterativo, el servidor interno (el servidor del proveedor de Internet) a su vez se comunica directamente con cada servidor externo de DNS hasta que obtiene la dirección de IP del servidor. En el caso del DNS recursivo, el servidor interno se comunica con un servidor de DNS «recursivo» externo, que luego se comunica con otros servidores al mismo tiempo para recuperar la dirección de IP, aún desde los servidores que encuentra a lo largo del camino.

Además del servidor en el que se aloja un DNS, también entra en juego un servidor de DHCP (Protocolo de configuración dinámica de host). El DHCP asigna direcciones de IP a los nuevos recursos cuando se unen a la red de forma dinámica. La combinación de DNS y DHCP genera entonces un DNS dinámico, componente esencial de cualquier red empresarial. Si se tiene un DNS dinámico, cada vez que el servidor de DHCP asigna una dirección de IP a un nuevo servidor, también escribe la dirección de IP en la tabla de anfitrión del servidor para que se registre una coincidencia (asignación).

Sin este proceso, se asignaría una dirección IP de forma automática a los nuevos recursos al momento de la conexión, pero el servidor no sabría que están allí. En consecuencia, alguien que intente conectarse al servidor utilizando su nombre de dominio no podría hacerlo porque el servidor no sabría a dónde enrutar la solicitud.

Es en este momento que entran en juego los problemas de seguridad del protocolo de DNS.

>> FlashStart es el filtro DNS que te protege contra el malware y los contenidos no deseados ? Comience su prueba gratuita o solicite una cotizaciòn

3. Por qué es mejor usar un DNS seguro

Los DNS no son seguros por definición, lo que significa que no se espera que el protocolo de DNS verifique si el sitio al que se accede es malicioso. Se supone que no debería controlar si el sitio solicitado contiene pornografía infantil o contenido ofensivo. Además, no es posible, en principio, saber si el sitio contiene elementos maliciosos que pueden desencadenar malware o un troyano. Entonces, no se puede saber si se trata de un sitio de phishing.

Es fundamental filtrar las solicitudes de acceso a un sitio de un empleado empresarial, de un estudiante, de alguien que está navegando desde una biblioteca pública o de un menor. Esto es importante no solo para evitar que el usuario termine en sitios ofensivos de cualquier tipo sino, lo que es más importante, para evitar encontrarse con ataques a la red informática.

La gran mayoría de los ataques a redes empresariales y computadoras domésticas ocurren al hacer clic en un enlace. El enlace puede estar en un correo electrónico, un mensaje de chat o un mensaje de texto, y su autenticidad no se verifica a priori. Por ejemplo: las herramientas de protección de la navegación que contienen Google Chrome, o los servicios de Internet como YouTube no son suficientes ya que se limitan a proteger la navegación únicamente a través de ese navegador o en ese servicio en particular. Entonces, ¿qué puede protegernos de hacer clic en un enlace recibido por correo electrónico o chat?

El envenenamiento de DNS también se suma a este enorme riesgo. Nos referimos a ciberataques específicos y extendidos de los que, lamentablemente, se habla muy poco. Básicamente, los ciberdelincuentes pueden modificar las tablas de DNS contenidas en los servidores que visita una solicitud. La modificación es sencilla: reemplazar la dirección IP por otra para que el DNS redirija a un sitio diferente al solicitado, ¡pero el DNS no puede saber esto!

Es así que salta a la vista la importancia de utilizar un DNS seguro, un servicio de DNS al que se añade la protección de navegación. ¿Cómo se activa? Eligiendo un filtro de DNS. El servicio se inserta entre la solicitud del usuario y el sitio y protege al usuario de sorpresas desagradables.

>> FlashStart lo protege de una amplia gama de amenazas y bloquea el acceso a sitios maliciosos ? Comience su prueba gratuita o solicite una cotizaciòn

4. Qué debe tener un servicio de DNS seguro

Un filtro de DNS debe tener ciertas propiedades relacionadas con las tablas de asociación de nombres de dominio IP. Una empresa, institución educativa o institución pública que decida proteger la navegación de los empleados y usuarios puede elegir un servicio de filtrado vía DNS y estar tranquilo. Es importante asegurarse que el servicio tenga las siguientes características:

» Actualización frecuente de las listas negras (listas en donde se registran los sitios que deben evitarse absolutamente) que garantice una baja latencia (el tiempo entre la solicitud y la «obtención» del sitio).

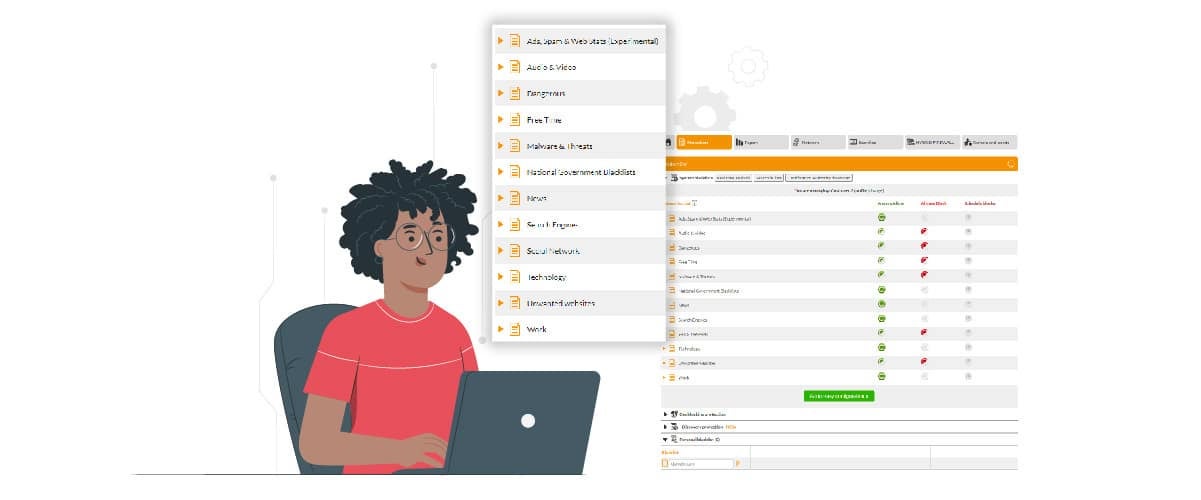

» Capacidad de personalización del filtro según las necesidades de bloqueo de su sitio.

» Amplia categorización de sitios maliciosos, como geobloqueo, un servicio de bloqueo basado en el lugar donde reside el sitio, que excluye países considerados peligrosos de las listas negras.

» Uso de inteligencia artificial para listas negras de mayor calidad, evitando así la bloqueo de sitios «limpios».

» Facilidad de configuración y personalización (posiblemente pagado por un socio certificado del fabricante de filtros de DNS).

>> FlashStart lo protege de una amplia gama de amenazas y bloquea el acceso a sitios maliciosos ? Comience su prueba gratuita o solicite una cotizaciòn

El filtrado de DNS de FlashStart admite hasta ochenta y cinco categorías de diferente contenido y tiene una latencia mínima muy baja. También utiliza algoritmos de inteligencia artificial para acelerar la recopilación de datos sobre DNS, dominios y contenidos, aprendiendo del análisis de los sitios y prediciendo qué otros pueden estar en riesgo de ser bloqueados.

Los socios de todo el mundo que ofrecen el filtro de DNS de FlashStart coinciden en que la facilidad de configuración y personalización del servicio es una de sus características clave. El filtro de DNS de FlashStart también se integra de forma nativa con Active Directory de Microsoft para una instalación inmediata en redes corporativas. Además, proporciona protección de LAN en todo el mundo y roaming en puntos finales a través de la red Anycast.

Por último, el filtro de FlashStart garantiza la protección contra ataques a las redes corporativas a un precio muy competitivo, inferior a muchas de las soluciones de seguridad que la mayoría de las pequeñas y medianas empresas no necesitan. En definitiva, si protege la navegación de sus empleados, ya está en una muy buena posición.

>> FlashStart es un líder en el campo ? Comience su prueba gratuita o solicite una cotizaciòn

En cualquier Router y Firewall puede activar la protección FlashStart® Cloud para asegurar dispositivos de escritorio y móviles y dispositivos IdC en las redes locales.