Prevenire uno Zero Day Attack per proteggersi da una Zero Day Vulnerability

La protezione 0-day o Zero Day è un argomento scottante per i provider di servizi informatici, perché riguarda le vulnerabilità appena scoperte e per le quali non sono ancora disponibili i rimedi software per sanarle. Esiste però una possibilità di prevenirle, vediamo in dettaglio di cosa si tratta.

1. Che cos’è esattamente una Zero Day Vulnerability?

Si definisce Zero Day Vulnerability (scritta anche 0-day Vulnerability), una fragilità appena conosciuta all’interno di un sistema informatico, che può essere sfruttata da terzi per consentire l’esecuzione di azioni diverse da quelle per cui il sistema era stato progettato. Si chiama Zero Day Vulnerability proprio per indicare che i programmatori hanno avuto zero giorni di tempo per rimediare alla falla nella sicurezza del sistema progettato. La fragilità può essere un errore nella scrittura del codice o anche semplicemente una possibilità non prevista di utilizzi anomali con conseguenze indesiderate.

Tale bug informatico mantiene il nome di Zero Day Vulnerability fino a quando i programmatori non hanno prodotto le patch necessarie a sanare il problema, risolvendolo definitivamente per le versioni successive del software.

2. Quali pericoli derivano da uno Zero Day Attack?

Uno Zero Day Attack (altrimenti scritto 0-day Attack), è il tentativo di trarre profitti o creare disagi sfruttando una Zero Day Vulnerability, prima che i programmatori realizzino i rimedi informatici per impedire la violazione o il malfunzionamento del sistema informatico colpito.

Un cyber criminale che intenda sfruttare una Zero Day Vulnerability ha un vantaggio nei tempi che non può essere colmato. Esiste infatti una prima fase in cui l’hacker crea i codici di attacco (Zero day Exploit), senza che i produttori conoscano ancora la falla nei propri software e sistemi. Esiste poi un lasso di tempo necessario per accorgersi che il sistema è sotto attacco e che stanno facendo leva su una vulnerabilità sconosciuta.

Infine servirà al produttore il periodo per programmare il rimedio, che contrasti il malware e riesca a sanare la falla appena scoperta.

Tutto ciò ha costi enormi in termini economici per la casa madre, ma anche per gli utenti inermi e sotto attacco.

Oltretutto i produttori di software non ci tengono proprio a far sapere che il proprio sistema ha un difetto, quindi tendono a nascondere le Zero Day Vulnerability e a realizzare le patch senza diffondere allerte sugli eventuali pericoli.

Un primo passo per la sicurezza da Zero Day Attack è quindi quello di mantenere i propri sistemi in aggiornamento automatico, in modo che la patch creata dai programmatori possa rimediare alla falla del programma il prima possibile, ma resta comunque un palliativo, non una prevenzione, perché prima del rilascio della nuova versione senza bug, i cyber criminali potrebbero aver compiuto danni ingenti.

>> FlashStart è il filtro DNS che ti protegge contro malware e contenuti indesiderati ? Richiedi ora un’offerta e Inizia subito la tua prova gratuita

3. Come fronteggiare uno Zero Day Exploit

L’unica possibilità per arginare uno Zero Day Attack, essendo sconosciuti sia la vulnerabilità sia il rimedio, è quella di prevenire il momento in cui l’attaccante diffonderà lo Zero Day Exploit. Di solito tale azione avviene attraverso sistemi di phishing. Il codice malevolo, essendo nuovo, sarà difficilmente intercettato, per cui la preoccupazione dell’attaccante sarà piuttosto quella di evitare eventuali blocchi d’accesso alla pagina malevola. Per fare ciò probabilmente creerà un nuovo dominio non ostacolato a priori dai sistemi di sicurezza basati su blacklist.

Esiste quindi una possibilità concreta di impedire che il codice malevolo arrivi a colpire la Zero Day Vulnerability, ma per attuarla serve la giusta protezione nella navigazione, in modo da minimizzare i rischi di malware ed in particolare di Zero Day Exploit. Vediamo i dettagli.

4. I sistemi avanzati di riconoscimento delle minacce

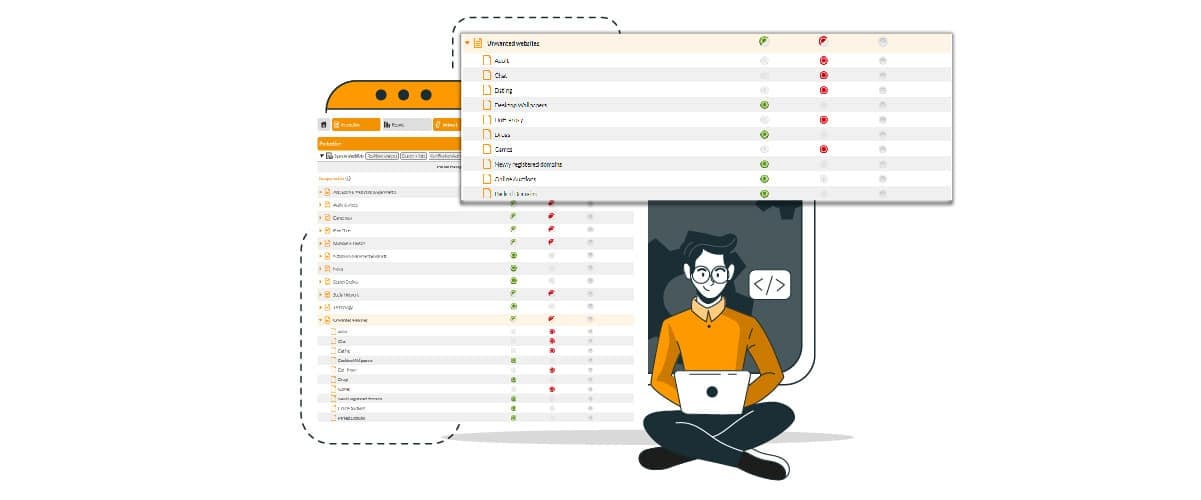

Le piattaforme globali di DNS security con Intelligenza Artificiale sono una forma di prevenzione anti malware sempre più efficace. Obiettivo comune di tali sistemi di protezione è quello di filtrare in cloud l’accesso ad internet, attraverso una indagine preventiva dei domini che possa determinare quali siano pericolosi a livello di minacce informatiche o di contenuti indesiderati. Il blocco della navigazione avviene a livello di risoluzione DNS, per cui l’utente si ritrova impossibilitato a visitare la pagina del dominio in blacklist, e nello stesso tempo si ritrova al sicuro da spiacevoli download di malware o di contenuti fastidiosi.

Per conoscere preventivamente la pericolosità dei vari DNS, le piattaforme moderne effettuano una continua scansione e categorizzazione del web tramite Intelligenza Artificiale.

Nel caso di un sistema avanzato come quello di Flashstart, il Machine Learning non si limita alla semplice scansione del contenuto di un dominio, ma integra i comportamenti di siti similari e le blacklist governative raggiungendo una capacità predittiva superiore al 90%. Il 10% residuale riguarda pagine incomprensibili come lingua e contenuti, oppure i domini di nuovissima registrazione che non hanno ancora svolto attività rilevabili o segnalate. Se una pagina è incomprensibile, non può invitare ad azioni, quindi difficilmente è dannosa, mentre è sempre più probabile che fra i nuovi domini ci siano quelli a rischio di malware o addirittura di Zero Day Exploit.

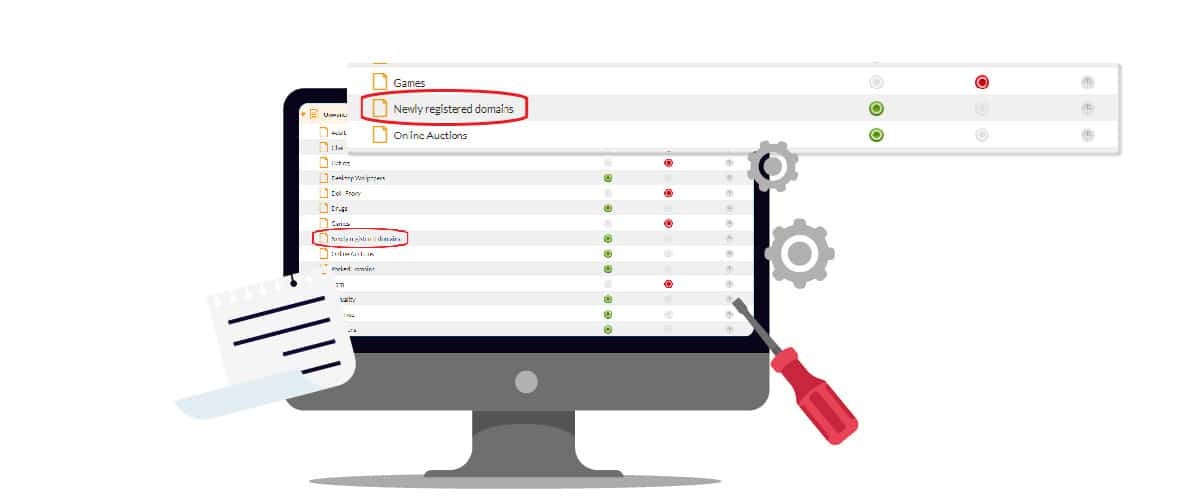

5. I domini di nuova registrazione e la prevenzione di FlashStart

Per azzerare i rischi provenienti da nuovi DNS con attività non classificabile, FlashStart ha implementato una funzione di blocco preventivo dei domini di nuova registrazione fino a scansione e categorizzazione appropriata. In questo modo la prevenzione da nuovi malware ed in particolare da Zero Day Exploit è a livelli massimi.

L’attivazione di tale filtro avviene molto semplicemente accedendo al cloud attraverso la dashboard e spuntando la relativa categoria che si auto aggiorna grazie all’Intelligenza artificiale.

La categoria include tutti i nuovi domini fino a 30 giorni dalla registrazione, dopo di ché rientreranno in automatico in una delle 85 utilizzabili come blacklist di sistema per il filtraggio di malware e contenuti.

In realtà l’Intelligenza Artificiale di FlashStart inizia da subito l’indagine sull’attività del dominio, ma i 30 giorni servono per una maggiore accuratezza. Un cyber criminale infatti potrebbe ritardare intenzionalmente l’attività malevola del nuovo dominio per aspettare che sia categorizzato come sicuro dalle piattaforme di DNS Security. Un mese di tempo di default per un’analisi accurata in informatica è un ottimo compromesso, e anzi è un tempo lunghissimo nel caso di Zero Day Vulnerability.

Spesso infatti gli hacker che scoprono un nuovo bug non lo sfruttano personalmente ma rivendono a terzi gli Zero Day Exploit, e da qui la corsa dei cyber criminali che intendono trarne profitto al più presto, prima che i programmatori si accorgano di altri Zero Day Attack e aggiornino le versioni del software.

Bloccare i nuovi domini per 30 giorni può essere una soluzione molto efficace per le imprese e organizzazioni di ogni dimensione, ed è quindi giusto evidenziare la soluzione di FlashStart, la cui protezione in cloud si è sempre dimostrata eccellente sotto vari punti di vista.

Prestazioni da podio mondiale in velocità e stabilità, facilità di configurazione e di settaggio di filtri differenziati, estrema convenienza di prezzi e funzionalità uniche come la protezione su base geografica si installano ovunque con pochi click, anche senza bisogno di assistenza tecnico e commerciale che comunque è sempre a disposizione, grazie ad esperti in chat multilingua.

>> FlashStart ti protegge da una vasta gamma di minacce e vieta l’accesso a siti malevoli ? Richiedi ora un’offerta e Inizia subito la tua prova gratuita

Su qualunque Router e Firewall puoi attivare la protezione FlashStart® Cloud per mettere in sicurezza i device desktop e mobile e i dispositivi IoT sulle reti locali.