Cómo evitar un ataque de día cero para protegerse ante una vulnerabilidad de día cero

La protección contra ataques de día cero es un tema bastante discutido entre los proveedores de servicios informáticos, ya que se trata de la vulnerabilidad de algo recién descubierto para lo que todavía no existen soluciones de software disponibles. Sin embargo, existe la posibilidad de prevenirlos. Expliquemos ahora con más detalle de lo que estamos hablando.

1. ¿Qué es exactamente una vulnerabilidad de día cero?

Se denomina vulnerabilidad de día cero (también escrito 0-day, por su abreviación en inglés) a una vulnerabilidad que acaba de ser detectada dentro de un sistema informático, la cual puede ser aprovechada por terceros permitiéndoles ejecutar acciones diferentes a las acciones para las que se proyectó el sistema. Se la llama vulnerabilidad de día cero para indicar a los programadores que tienen cero días para corregir la brecha de seguridad del sistema. La fragilidad puede radicar en un error en el código o incluso en la simple posibilidad imprevista de hacer usos anormales con consecuencias no deseadas.

Tal error del sistema mantendrá el nombre de vulnerabilidad de día cero hasta que los programadores creen un parche necesario para solucionar el problema, resolviéndolo de manera permanente para las sucesivas versiones del software.

2. ¿Qué peligros conlleva un ataque de día cero?

Un ataque de día cero (o ataque de día 0) es el intento de obtener ganancias o crear problemas usando la vulnerabilidad de día cero antes de que los programadores encuentren una solución para detener la brecha o el mal funcionamiento del sistema informático que fue atacado.

Un hacker que tenga la intención de explotar una vulnerabilidad de día cero tiene la ventaja del tiempo. Es más, existe una primera fase en la que el hacker crea un código de ataque (denominado en inglés Zero Day Exploit) sin que los desarrolladores se den cuenta de que existe una brecha en el software de su sistema. También hay un período necesario para saber que el sistema está bajo ataque, trabajando en una vulnerabilidad desconocida. Finalmente, los productores necesitan su propio marco de tiempo para poder programar una solución para contrarrestar el malware y desinfectar la brecha que se acaba de descubrir.

Todo esto tiene un costo enorme en términos económicos tanto para la empresa así como para todos los usuarios internos que están siendo atacados.

Además, los desarrolladores de software no suelen divulgar que sus sistemas tienen un defecto; de hecho, tienden a ocultar la vulnerabilidad de día cero y desarrollan el parche necesario sin difundir alarmas de posibles peligros.

Por lo tanto, un primer paso para la seguridad contra un ataque de día cero es mantener los sistemas continuamente actualizados de forma automática, así el parche creado por los programadores pueda solucionar las brechas del programa lo antes posible. Sin embargo, esto sigue siendo una medida paliativa, no una prevención, porque antes del lanzamiento de nuevas versiones sin el error, los hackers ya podrían haber causado daños enormes.

>> FlashStart es el filtro DNS que te protege contra el malware y los contenidos no deseados ? Comience su prueba gratuita o solicite una cotizaciòn

3. ¿Cómo nos enfrentamos a un exploit de día cero?

Ya que se desconoce como vulnerabilidad y su solución, la única posibilidad de frenar un ataque de día cero es previniendo el momento en el que el atacante propaga el exploit de día cero. Por lo general, el exploit se lleva a cabo a través de sistemas de phishing. Al ser nuevo, el código malicioso es muy difícil de interceptar, por lo que el atacante probablemente estará más preocupado por evitar eventuales bloqueos de acceso a las páginas maliciosas. Para combatir esto, lo más probable es que se cree un nuevo dominio que no sea bloqueado por los sistemas de seguridad que se basan en las listas negras existentes. Existe una posibilidad concreta de evitar que el código malicioso sea capaz de alcanzar una vulnerabilidad de día cero, pero para usar esto debemos tener el tipo de protección adecuado mientras navegamos, lo que minimizará los riesgos de malware y, en particular, los exploits de día cero. Consideremos esto con más detalle.

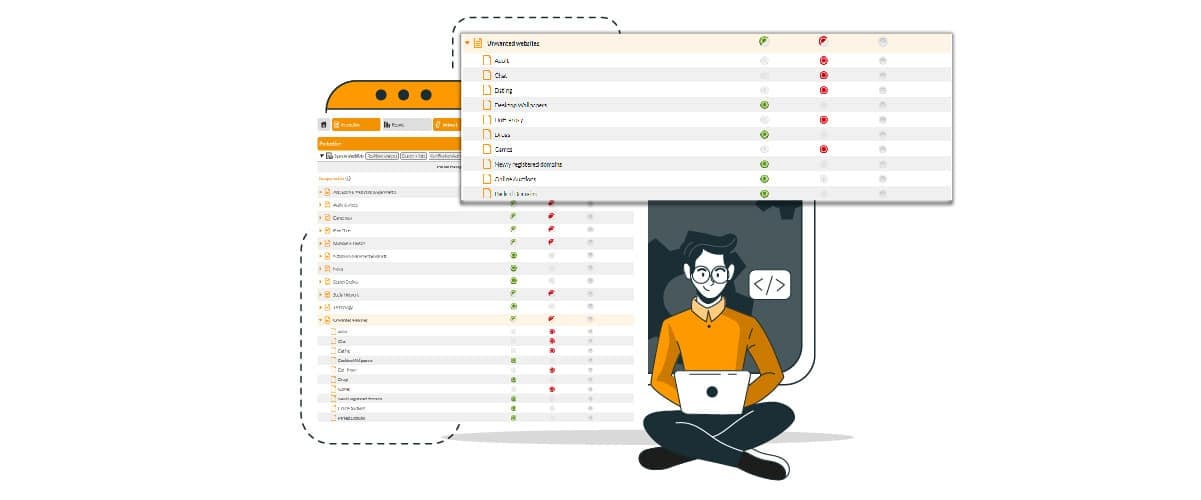

4. Los sistemas avanzados que permiten reconocer la amenaza

Las plataformas globales de DNS con inteligencia artificial y una forma de prevención anti-malware son cada vez más eficientes. El objetivo común de estos sistemas de protección es filtrar el acceso a Internet en la nube utilizando una investigación preventiva de dominios que determine cuáles son peligrosos en tanto la amenaza informática que implican o incluso cuáles tienen contenido no deseado. El bloqueo de navegación funciona a un nivel de resolución de DNS: se prohíbe que el usuario visite páginas de dominio que están en una lista negra, al mismo tiempo que se lo protege de descargas de malware no deseadas o de contenido molesto.

Para conocer los diversos peligros del DNS preventivo, las plataformas modernas realizan un escaneo continuo y categorizan la web a través de la inteligencia artificial.

En el caso de un sistema avanzado como el de FlashStart, el aprendizaje automático no se limita a un simple análisis de los contenidos de los dominios, sino que examina el comportamiento de sitios similares en la lista negra rectora y alcanza una capacidad predictiva de más del 90 %. El otro 10 % considera páginas que son incomprensibles por su lenguaje o contenido, o incluso dominios recientemente registrados que todavía no han tenido ninguna actividad que se pueda recabar y registrar. Si una página es incomprensible, sin embargo, no puede llevar a acciones. Por lo tanto, casi siempre no es perjudicial, mientras que es cada vez más probable que los nuevos dominios sean aquellos con riesgo de malware o incluso exploits de día cero.

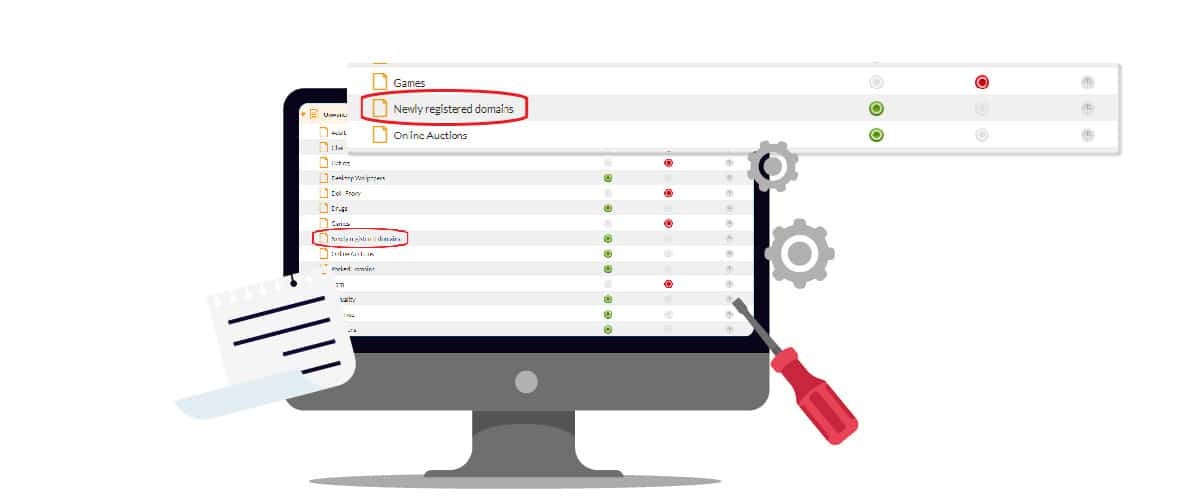

5. Dominios recién registrados y la prevención FlashStart

Para cancelar completamente el riesgo que viene de los nuevos sitios de DNS con actividad aún no clasificada, FlashStart implementó una función que hace un bloqueo preventivo a los dominios registrados recientemente hasta que se escanean y categorizan correctamente. De esta forma, la prevención de nuevos malware y, en particular, de los exploits de día cero se encuentra en niveles máximos.

La activación de este filtro se puede hacer simplemente encendiéndolo en la nube a través de su tablero marcando la categoría relativa que se actualiza automáticamente gracias a nuestra inteligencia artificial.

La categoría incluye todos los nuevos dominios hasta 30 días después de su registro, luego de lo que vuelven a entrar automáticamente en la lista de 85 dominios disponibles como listas negras de sistemas de filtro de malware y contenido.

En realidad, la inteligencia artificial de FlashStart comienza a investigar la actividad del dominio de forma instantánea, pero los 30 días son necesarios para tener mayor precisión. De hecho, un cibercriminal podría retrasar intencionadamente sus actividades maliciosas en el nuevo dominio y esperar a que se clasifique como una plataforma segura en lo que respecta a la seguridad de DNS. El mes es el tiempo predeterminado para un análisis preciso en términos informáticos e implica hacer una concesión brillante, incluso si es un tiempo muy largo en el caso de la vulnerabilidad de día cero.

De hecho, a menudo los hackers que descubren un nuevo error no lo explotan personalmente, sino que lo venden a terceros como exploits de día cero. Entonces, desde allí los cibercriminales pretenden obtener una ganancia rápida antes de que los programadores detecten el ataque de día cero y actualicen sus versiones de software.

Bloquear nuevos dominios durante 30 días puede ser una solución muy eficaz para empresas u organizaciones de todos los tamaños. Por lo tanto, es correcto probar la solución FlashStart, dentro de la que la protección en la nube siempre ha demostrado ser excelente desde varios puntos de vista.

La solución ofrece rendimiento de primera clase en velocidad y estabilidad, facilidad de configuración y ajuste del filtro diferencial, precio extremadamente conveniente con funciones únicas como la protección basada en la ubicación geográfica, fácil instalación en cualquier lugar con sólo unos clics, incluso sin la necesidad de asistencia técnica o comercial que, sin embargo, está siempre disponible gracias a la presencia de expertos y chats multilingües.

>> FlashStart lo protege de una amplia gama de amenazas y bloquea el acceso a sitios maliciosos ? Comience su prueba gratuita o solicite una cotizaciòn

En cualquier Router y Firewall puede activar la protección FlashStart® Cloud para asegurar dispositivos de escritorio y móviles y dispositivos IdC en las redes locales.