Come filtrare il traffico HTTP in Wireshark e il confronto con FlashStart

1. Presentazione di Wireshark: limiti e potenzialità

Wireshark è uno strumento open source utilizzato per analizzare il traffico di rete. Con esso gli amministratori di rete possono acquisire ed esaminare il traffico di rete in tempo reale. Wireshark è un’applicazione che possiamo scaricare gratuitamente.

Viene utilizzato per analizzare il traffico che scorre nella nostra rete. Sebbene molti modelli di router ci consentano già di analizzare il traffico, Wireshark va un po’ oltre, poiché ci consente di eseguire filtri molto dettagliati sulla nostra rete e sui protocolli coinvolti.

Oltre a catturare e filtrare il traffico di rete, Wireshark fornisce anche vari strumenti di analisi dei pacchetti. Questo ci consentirà di scoprire informazioni importanti, come indirizzi di origine, indirizzi di destinazione, porte.

Può persino rappresentare graficamente un frame di livello 2 o un pacchetto IP e individuare i dati con precisione. Avere la possibilità di eseguire l’ispezione dei pacchetti ci consentirà di scoprire problemi di rete e le vulnerabilità nella sicurezza.

Per ottenere il massimo da Wireshark, è importante comprendere le funzioni e le caratteristiche offerte dallo strumento e come utilizzarle per l’analisi del traffico di rete. Con una solida conoscenza di Wireshark e delle sue capacità, è possibile risolvere i problemi e anticipare potenziali attacchi di rete.

2. Come filtrare il traffico HTTP in Wireshark.

Una delle funzionalità più utili di Wireshark è la capacità di filtrare il traffico di rete per concentrarsi su pacchetti specifici rilevanti per l’analisi. Possiamo utilizzare le seguenti opzioni per filtrare il traffico HTTP in Wireshark:

» Indirizzo IP: Wireshark consente di filtrare il traffico di rete in base all’indirizzo IP di origine e di destinazione. Ci sarà utile per rilevare la direzione del traffico, per filtrare per http, possiamo utilizzare l’indirizzo di destinazione di qualche server HTTP.

» Porta: Wireshark consente di filtrare il traffico di rete in base alla porta di origine e di destinazione. Se parliamo di filtraggio HTTP, la porta di destinazione da selezionare sarà 80.

» Protocollo: Wireshark consente di filtrare il traffico di rete in base al protocollo, come TCP, UDP o ICMP. HTTP funziona sopra il protocollo TCP.

» Stringa di testo: possiamo filtrare in base al contenuto del pacchetto HTTP, è una buona opzione usarlo per filtrare il traffico HTTP. Possiamo trovare informazioni importanti nel traffico HTTP, ricorda che questo tipo di traffico non è crittografato come HTTPS.

Imparare ad applicare i filtri all’interno di Wireshark sarà un vantaggio per qualsiasi amministratore, poiché potremo vedere in modo molto preciso i dati della nostra rete e il tipo di traffico che viene consumato.

>> FlashStart è totalmente in Cloud e facilmente attivabile ? Richiedi ora un’offerta e Inizia subito la tua prova gratuita

3. Come utilizzare i filtri in Wireshark per catturare solo il traffico HTTP.

I filtri in Wireshark possono essere utilizzati per analizzare e acquisire pacchetti specifici in base ad una serie di criteri. Per ricevere solo il traffico HTTP pertinente, è possibile applicare dei filtri. Wireshark ti consente anche di salvare tali filtri. Ecco alcuni passaggi per applicare i filtri per il traffico HTTP:

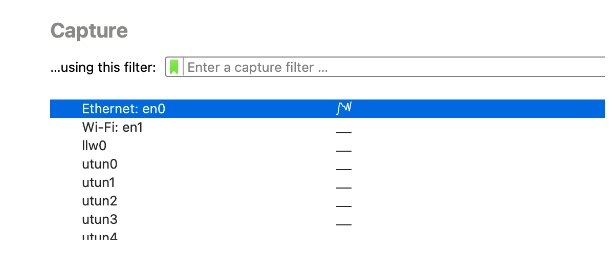

» Seleziona la scheda di rete: prima di iniziare a ricevere il traffico, devi selezionare l’interfaccia, può essere un’interfaccia wireless o ethernet, puoi verificarlo dal tuo computer.

» Avviare la ricezione del traffico: una volta selezionata la scheda di rete, possiamo fare doppio clic su di essa per avviare la ricezione.

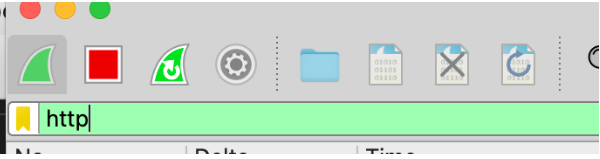

» Creare un filtro: per acquisire solo il traffico HTTP, creeremo un filtro per il protocollo HTTP. Possiamo farlo digitando “http” nella barra dei filtri di Wireshark e premendo Invio.

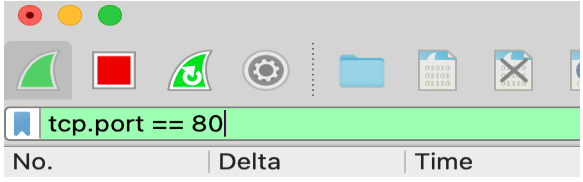

» Applicare un filtro porta: possiamo applicarlo anche al protocollo TCP e alla sua porta. Possiamo farlo digitando “tcp.port == 80” nella barra dei filtri di Wireshark e premendo Invio. Questo catturerà solo il traffico HTTP sulla porta 80.

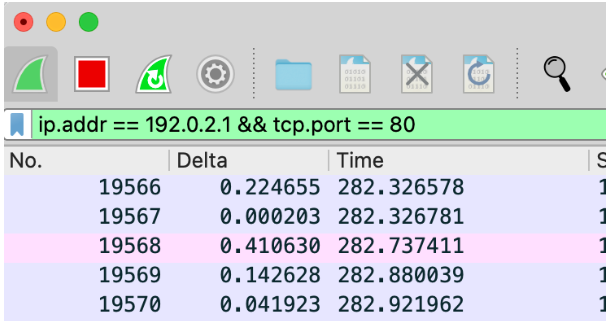

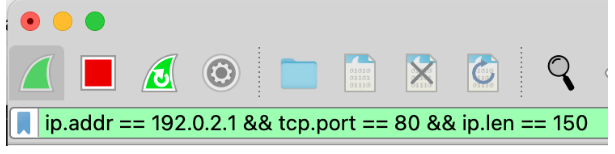

» Combinare i dati nel filtro: non solo saremo in grado di acquisire il traffico HTTP per porta, ma potremo anche combinarlo aggiungendo un indirizzo IP. Per fare ciò, dobbiamo digitare “ip.addr == [indirizzo IP]” nella barra dei filtri di Wireshark insieme al comando “&&” per annidare i dati.

» Perfezionare ulteriormente i filtri: per perfezionare ulteriormente i filtri, è possibile utilizzare criteri aggiuntivi come la lunghezza del pacchetto o informazioni specifiche nel pacchetto. Nell’immagine qui sotto stiamo filtrando per dimensione del pacchetto ip di 150 byte.

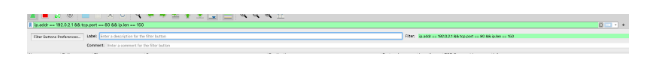

Wireshark ci permette di salvare i filtri http. Ad esempio, possiamo salvare i filtri per indirizzi diversi e assegnare un nome più facile da ricordare. Con questa opzione non dovremo usare la barra dei filtri, ogni volta che vogliamo per vedere un particolare tipo di traffico HTTP. Per questo dobbiamo fare clic sul pulsante “+” nella barra di ricerca e aggiungere un nome al nostro filtro per il traffico HTTP.

4. È importante filtrare il traffico HTTP in una rete?

Attualmente, il traffico HTTP non viene utilizzato tanto quanto negli anni precedenti, ora è comune vedere traffico di tipo HTTPS sulla nostra rete. Il traffico HTTP viene utilizzato per accedere a siti Web che non dispongono ancora del supporto HTTPS. Per scambiare informazioni, per transazioni online o traffico sensibile, viene utilizzato HTTPS. Tuttavia, una quantità eccessiva di traffico HTTP sulla nostra rete può essere sintomo di qualche tipo di attacco, sia che provenga dall’interno che dall’esterno della nostra rete. Per questo motivo è importante filtrare il traffico HTTP su una rete.

Uno dei motivi principali per filtrare il traffico HTTP è migliorare la sicurezza della rete. Filtrando il traffico HTTP, è possibile rilevare e bloccare i tentativi di intrusione e mitigare i rischi associati.

Un altro motivo per filtrare il traffico HTTP è migliorare le prestazioni della rete. Con troppo traffico HTTP, la rete può diventare congestionata e ridurre le prestazioni complessive. Filtrando il traffico HTTP, è possibile ridurre la quantità di dati che fluiscono attraverso la rete, il che può migliorare la velocità della rete e l’efficienza della larghezza di banda.

I pacchetti di traffico HTTP possono contenere informazioni utili come indirizzi IP e porte utilizzate per inviare e ricevere dati. Filtrando il traffico HTTP, questi dati possono essere esaminati attentamente per identificare i modelli e risolvere i problemi di rete.

Se sono presenti normative sul traffico HTTP, Wireshark può aiutarci a rilevare le destinazioni e le origini di questo tipo di traffico, per poi bloccarle tramite il nostro Firewall.

In breve, il filtraggio del traffico HTTP su una rete è un’attività importante che può migliorare la sicurezza, le prestazioni e l’efficienza della rete. Un amministratore non dovrebbe avere come unico compito quello di rilevare solo il traffico http, ma dovrebbe essere in grado di identificare altri tipi. Utilizzando i filtri in Wireshark, l’attività di identificazione diventa più semplice.

5. Flashstart più WireShark per filtrare il traffico HTTP

Flashstart è la perfetta soluzione che si integra in modo molto semplice nella nostra rete, Wireshark ci permetterà di rilevare il traffico di tipo HTTP tramite filtri.

Bloccarlo, nel caso il volume sia molto alto, è un compito arduo per un amministratore.

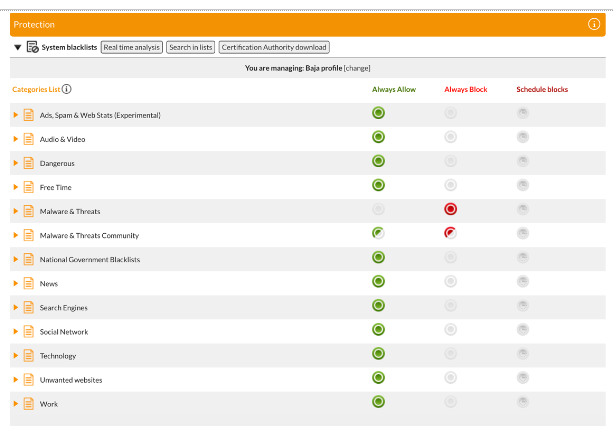

FlashStart non solo aiuterà l’amministratore in tale blocco. Grazie alla sua intelligenza artificiale, sarà in grado di rilevare domini dannosi e sarà in grado di bloccarli prima che qualcuno sulla nostra rete possa accedere e ricevere conseguenze spiacevoli.

I filtri granulari di Flashstart sono una soluzione perfetta per il controllo della rete e degli accessi. Possono infatti consentire determinati contenuti e non altri.

Ci auguriamo che questa guida sul traffico HTTP in rete sia stata utile per comprenderne l’importanza!

>> FlashStart è il filtro DNS multi-tenant e di immediata installazione contro malware e contenuti indesiderati ? Richiedi ora un’offerta e Inizia subito la tua prova gratuita

Su qualunque Router e Firewall puoi attivare la protezione FlashStart® Cloud per mettere in sicurezza i device desktop e mobile e i dispositivi IoT sulle reti locali.