La trampa oculta de la Web: ataque de suplantación de DNS y cómo protegerse

El Sistema de Nombres de Dominio (DNS) es fundamental para el funcionamiento de Internet, ya que convierte los nombres de los sitios web en direcciones IP que los ordenadores pueden entender. Un ataque de suplantación de DNS, también conocido como envenenamiento de caché DNS, aprovecha las vulnerabilidades del DNS para desviar el tráfico de Internet a sitios web fraudulentos, lo que puede conducir al robo de información confidencial.

1. ¿Qué es el ataque DNS Spoofing?

El Sistema de Nombres de Dominio (DNS) es un elemento crucial de la infraestructura de Internet, ya que actúa como una guía telefónica digital que asocia los nombres de dominio con las direcciones IP de los servidores que alojan sitios web. Cuando un usuario teclea una dirección web en su navegador, el DNS traduce ese nombre de dominio en una dirección IP, lo que permite al navegador conectarse al servidor web correcto. Este proceso aparentemente sencillo es fundamental para la experiencia del usuario en Internet.

Sin embargo, la estructura descentralizada y abierta del DNS lo hace vulnerable a varios tipos de ataques, incluido el DNS spoofing. El ataque DNS spoofing, también conocido como DNS cache poisoning, es una técnica de ciberataque en la que un atacante introduce datos falsos en la caché de un resolver DNS. Este ataque está diseñado para desviar a los usuarios de un sitio legítimo a otro malicioso, a menudo creado para replicar el sitio original con la intención de recopilar información sensible, como credenciales de inicio de sesión o datos financieros.

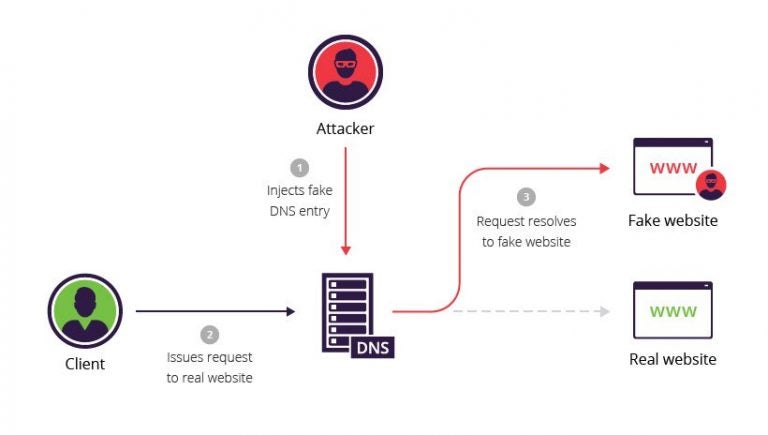

Mecanismo de ataque

Un ataque de suplantación de DNS comienza cuando un atacante consigue insertar una respuesta falsa a una consulta DNS en un resolver DNS. Esto puede hacerse mediante varias técnicas, como interceptar la comunicación entre el resolver DNS y los servidores DNS autoritativos, o explotar vulnerabilidades en el software del resolver DNS para inyectar respuestas DNS maliciosas. Una vez que la respuesta falsa ha sido aceptada y almacenada en caché por el DNS resolver, todas las solicitudes futuras para ese nombre de dominio en particular serán redirigidas a la dirección IP especificada por el atacante, siempre y cuando la entrada maliciosa permanezca en la caché.

Objetivos y motivaciones

Los objetivos de un ataque de suplantación de DNS pueden variar ampliamente, desde enviar a los usuarios a sitios web de phishing que imitan a bancos o servicios en línea para robar credenciales de inicio de sesión, hasta inyectar malware en los sistemas de los usuarios que visitan el sitio falso, pasando por interrumpir el acceso a servicios críticos mediante la distribución de información de red falsa. La motivación detrás de estos ataques puede ser financiera, política o simplemente el deseo de crear trastornos y desorden.

Implicaciones de seguridad

Las implicaciones para la seguridad de un ataque de suplantación de DNS son significativas. Los usuarios pueden ser víctimas de robo de identidad, pérdida de datos financieros o infección por malware sin ni siquiera darse cuenta de que han sido dirigidos a un sitio malicioso. Además, se erosiona la confianza en el sistema DNS y en la seguridad general de Internet, ya que los usuarios ya no pueden estar seguros de estar conectados a servicios web auténticos.

En conclusión, el ataque de suplantación de DNS representa una ciberamenaza sofisticada y peligrosa que aprovecha las vulnerabilidades del sistema DNS para comprometer la seguridad y la privacidad de los usuarios en línea. Comprender este ataque y su dinámica es esencial para desarrollar estrategias eficaces que mitiguen el riesgo y protejan la infraestructura de red y la información sensible.

¿Cómo prevenir los ataques de suplantación de DNS?

La prevención y detección de los ataques de suplantación de DNS son fundamentales para mantener la integridad y seguridad de las redes informáticas. Los ataques de suplantación de DNS pueden ser sofisticados y difíciles de detectar, pero existen varias estrategias y herramientas que pueden ayudar a mitigar este riesgo. En este capítulo, exploraremos las medidas de seguridad que se pueden tomar para proteger las redes de los ataques de suplantación de DNS.

Implantación de DNSSEC

Una de las medidas más eficaces para evitar los ataques de suplantación de DNS es la implementación de las Extensiones de Seguridad de DNS (DNSSEC). DNSSEC es un conjunto de extensiones del protocolo DNS que proporciona autenticación de fuentes de datos DNS, integridad de datos y denegación explícita de existencia. Mediante una cadena de confianza firmada digitalmente, DNSSEC protege contra la inyección de datos falsos en el sistema DNS. Sin embargo, su eficacia depende de la adopción generalizada a lo largo de toda la cadena de resolución DNS, desde los servidores raíz hasta los resolvers utilizados por los clientes finales.

>> FlashStart es el filtro de DNS de Internet que garantiza la seguridad de sus dispositivos dondequiera que estén → Inicie su prueba gratuita ahora

2. Seguridad del DNS Resolver

Los administradores de red deben asegurarse de que los resolvedores DNS utilizados por sus redes están configurados correctamente y actualizados con los últimos parches de seguridad. Esto incluye limitar la recursión DNS sólo a los clientes internos e implementar la limitación de velocidad para las solicitudes DNS entrantes, lo que puede ayudar a mitigar los ataques de denegación de servicio (DoS) que explotan el resolvedor como amplificador.

Supervisión y análisis del tráfico DNS

Un enfoque proactivo de la seguridad incluye la supervisión constante del tráfico DNS para identificar patrones inusuales que podrían indicar un intento de suplantación de DNS. Las herramientas avanzadas de análisis de tráfico pueden ayudar a detectar anomalías, como un aumento repentino de las solicitudes de resolución de dominios específicos o cambios inesperados en los patrones de tráfico DNS, que pueden indicar un ataque en curso.

Educar a los usuarios

Educar a los usuarios sobre los riesgos asociados al phishing y otras formas de ingeniería social es crucial, ya que la concienciación puede reducir significativamente el riesgo de que los usuarios visiten involuntariamente sitios web maliciosos. La educación debe incluir la importancia de verificar la autenticidad de los sitios web, especialmente los que solicitan información confidencial.

Uso de VPN y servicios DNS seguros

El uso de redes privadas virtuales (VPN) y la configuración de dispositivos para utilizar servicios DNS seguros y de confianza pueden ofrecer una capa adicional de protección. Los servicios DNS como los que ofrecen cifrado de extremo a extremo (por ejemplo, DNS sobre HTTPS o DNS sobre TLS) pueden impedir que los atacantes intercepten o manipulen las consultas DNS.

Actualizaciones y parches periódicos

Mantener los sistemas operativos y el software de red actualizados con los últimos parches de seguridad es esencial para protegerse contra las vulnerabilidades que aprovechan los atacantes para realizar ataques de suplantación de DNS. Los administradores de sistemas deben seguir las mejores prácticas para la gestión de parches y supervisar activamente las alertas de seguridad relacionadas con el software del sistema DNS.

>> FlashStart es el filtro de DNS de Internet que garantiza la seguridad de sus dispositivos dondequiera que estén → Inicie su prueba gratuita ahora

3. Conclusiones

Los ataques de suplantación de DNS representan una amenaza significativa en el panorama de la ciberseguridad, ya que aprovechan las vulnerabilidades inherentes al Sistema de Nombres de Dominio para secuestrar a los usuarios hacia sitios maliciosos, con consecuencias potencialmente devastadoras en términos de robo de información sensible, distribución de malware y compromiso de la integridad de los datos. Sin embargo, si se conocen a fondo los mecanismos de ataque y se aplican estrategias de defensa eficaces, se pueden mitigar los riesgos asociados a esta forma de ataque.

Adoptar DNSSEC, proteger y actualizar periódicamente los resolvedores DNS, supervisar cuidadosamente el tráfico DNS, educar a los usuarios sobre los peligros de la suplantación de identidad y utilizar VPN y servicios DNS seguros son piedras angulares para construir una defensa sólida contra los ataques de suplantación de identidad DNS. Estas medidas, complementadas con una gestión diligente de los parches y el conocimiento de las últimas amenazas a la seguridad, pueden reforzar enormemente la resistencia de las redes y la seguridad de los usuarios en línea.

La seguridad informática es una batalla constante, en la que los atacantes perfeccionan constantemente sus técnicas y los profesionales de la seguridad desarrollan nuevas defensas. La protección contra los ataques de suplantación de DNS requiere un esfuerzo constante, una actualización continua de conocimientos y la colaboración entre organizaciones, proveedores de servicios de Internet, desarrolladores de software y usuarios finales. Sólo mediante este esfuerzo conjunto podrá garantizarse la integridad del DNS y la seguridad del ecosistema digital.

En conclusión, a medida que evoluciona el panorama de las amenazas, nuestras estrategias de defensa también deben adaptarse. La concienciación es el primer paso hacia la seguridad: comprender la naturaleza y las técnicas de los ataques de suplantación de DNS es clave para desarrollar sistemas de defensa eficaces. Si nos centramos en las prácticas de seguridad recomendadas, actualizamos periódicamente los sistemas y fomentamos una cultura de la seguridad, podremos ir un paso por delante de los atacantes, proteger nuestras redes y datos de los ataques de suplantación de DNS y mantener un entorno en línea seguro y fiable para todos.

En cualquier Router y Firewall puede activar la protección FlashStart® Cloud para asegurar dispositivos de escritorio y móviles y dispositivos IdC en las redes locales.