Die versteckte Web-Falle: DNS-Spoofing-Angriff und wie Sie sich schützen können

Das Domain Name System (DNS) ist für das Funktionieren des Internets von grundlegender Bedeutung, da es die Namen von Websites in IP-Adressen umwandelt, die Computer verstehen können. Ein DNS-Spoofing-Angriff, auch bekannt als DNS-Cache-Poisoning, nutzt Schwachstellen im DNS aus, um den Internetverkehr auf betrügerische Websites umzuleiten, was zum Diebstahl sensibler Daten führen kann.

1. Was ist ein DNS-Spoofing-Angriff?

Das Domain Name System (DNS) ist ein wesentliches Element der Internet-Infrastruktur. Es fungiert als digitales Telefonbuch, das Domain-Namen mit den IP-Adressen der Server verknüpft, auf denen Websites gehostet werden. Wenn ein Nutzer eine Webadresse in seinen Browser eingibt, übersetzt das DNS diesen Domänennamen in eine IP-Adresse, so dass der Browser eine Verbindung mit dem richtigen Webserver herstellen kann. Dieser scheinbar einfache Vorgang ist für die Nutzererfahrung im Internet von grundlegender Bedeutung.

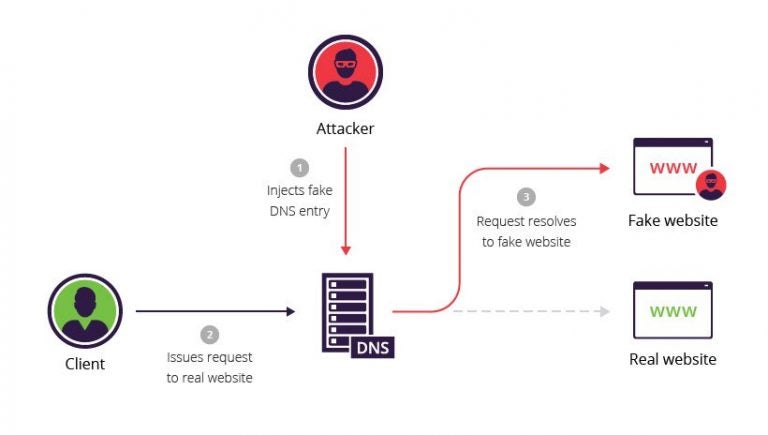

Die dezentralisierte und offene Struktur des DNS macht es jedoch anfällig für verschiedene Arten von Angriffen, einschließlich DNS-Spoofing. Der DNS-Spoofing-Angriff, auch bekannt als DNS-Cache-Poisoning, ist eine Cyberangriffstechnik, bei der ein Angreifer gefälschte Daten in den Cache eines DNS-Resolvers einspeist. Dieser Angriff zielt darauf ab, die Benutzer von einer legitimen Website auf eine bösartige Website umzuleiten, die oft so gestaltet ist, dass sie die ursprüngliche Website nachahmt, um sensible Informationen wie Anmeldeinformationen oder Finanzdaten zu sammeln.

Angriffsmechanismus

Ein DNS-Spoofing-Angriff beginnt, wenn es einem Angreifer gelingt, eine gefälschte Antwort auf eine DNS-Anfrage in einen DNS-Resolver einzufügen. Dies kann durch verschiedene Techniken geschehen, z. B. durch das Abfangen der Kommunikation zwischen dem DNS-Auflöser und den maßgeblichen DNS-Servern oder durch das Ausnutzen von Schwachstellen in der Software des DNS-Auflösers, um bösartige DNS-Antworten einzuschleusen. Sobald die gefälschte Antwort vom DNS-Resolver akzeptiert und zwischengespeichert wurde, werden alle zukünftigen Anfragen für diesen bestimmten Domänennamen an die vom Angreifer angegebene IP-Adresse umgeleitet, solange der bösartige Eintrag im Cache verbleibt.

Ziele und Beweggründe

Die Ziele eines DNS-Spoofing-Angriffs können sehr unterschiedlich sein. Sie reichen von der Weiterleitung von Benutzern auf Phishing-Websites, die Banken oder Online-Dienste imitieren, um Anmeldedaten zu stehlen, über die Einschleusung von Malware in die Systeme von Benutzern, die die gefälschte Website besuchen, bis hin zur Unterbrechung des Zugangs zu wichtigen Diensten durch die Verbreitung gefälschter Netzwerkinformationen. Die Motivation hinter diesen Angriffen kann finanzieller oder politischer Natur sein, oder einfach der Wunsch, Unruhe und Unordnung zu stiften.

Auswirkungen auf die Sicherheit

Die Sicherheitsauswirkungen eines DNS-Spoofing-Angriffs sind erheblich. Benutzer können Opfer von Identitätsdiebstahl, Verlust von Finanzdaten oder Malware-Infektionen werden, ohne überhaupt zu merken, dass sie auf eine bösartige Website geleitet wurden. Darüber hinaus wird das Vertrauen in das DNS-System und die allgemeine Internetsicherheit untergraben, da die Benutzer nicht mehr sicher sein können, dass sie mit authentischen Webdiensten verbunden sind.

Zusammenfassend lässt sich sagen, dass der DNS-Spoofing-Angriff eine ausgeklügelte und gefährliche Cyber-Bedrohung darstellt, die Schwachstellen im DNS-System ausnutzt, um die Sicherheit und den Datenschutz von Online-Nutzern zu gefährden. Das Verständnis dieses Angriffs und seiner Dynamik ist unerlässlich, um wirksame Strategien zur Risikominderung und zum Schutz der Netzwerkinfrastruktur und sensibler Daten zu entwickeln.

Wie kann man DNS-Spoofing-Angriffe verhindern?

Die Verhinderung und Erkennung von DNS-Spoofing-Angriffen ist entscheidend für die Aufrechterhaltung der Integrität und Sicherheit von Computernetzen. DNS-Spoofing-Angriffe können ausgeklügelt und schwer zu erkennen sein, aber es gibt verschiedene Strategien und Tools, die dieses Risiko mindern können. In diesem Kapitel werden wir uns mit den Sicherheitsmaßnahmen befassen, die ergriffen werden können, um Netzwerke vor DNS-Spoofing-Angriffen zu schützen.

Einführung von DNSSEC

Eine der wirksamsten Maßnahmen zur Verhinderung von DNS-Spoofing-Angriffen ist die Implementierung von DNS Security Extensions (DNSSEC). DNSSEC ist eine Reihe von Erweiterungen des DNS-Protokolls, die die Authentifizierung von DNS-Datenquellen, die Datenintegrität und die explizite Existenzverweigerung ermöglichen. Mithilfe einer digital signierten Vertrauenskette schützt DNSSEC vor der Einspeisung von gefälschten Daten in das DNS-System. Seine Wirksamkeit hängt jedoch davon ab, dass es in der gesamten DNS-Auflösungskette – von den Root-Servern bis zu den von den Endkunden verwendeten Resolvern – weit verbreitet ist.

>> FlashStart schützt Sie vor einer Vielzahl von Bedrohungen und blockiert den Zugang zu bösartigen Websites. Testen Sie es jetzt: Noch nie war das Arbeiten im Internet so sicher!

2. Sicherheit des DNS-Auflösers

Netzwerkadministratoren sollten sicherstellen, dass die von ihren Netzwerken verwendeten DNS-Auflöser korrekt konfiguriert und mit den neuesten Sicherheits-Patches aktualisiert sind. Dazu gehört auch die Beschränkung der DNS-Rekursion auf interne Clients und die Implementierung einer Ratenbeschränkung für eingehende DNS-Anfragen, wodurch Denial-of-Service-Angriffe (DoS), die den Resolver als Verstärker ausnutzen, abgewehrt werden können.

Überwachung und Analyse des DNS-Verkehrs

Zu einem proaktiven Sicherheitsansatz gehört die ständige Überwachung des DNS-Verkehrs, um ungewöhnliche Muster zu erkennen, die auf einen Versuch des DNS-Spoofing hinweisen könnten. Fortschrittliche Tools zur Analyse des Datenverkehrs können dabei helfen, Anomalien zu erkennen, wie z. B. eine plötzliche Zunahme von Auflösungsanfragen für bestimmte Domänen oder unerwartete Änderungen im DNS-Datenverkehrsmuster, die auf einen laufenden Angriff hindeuten können.

Aufklärung der Benutzer

Die Aufklärung der Benutzer über die mit Phishing und anderen Formen des Social Engineering verbundenen Risiken ist von entscheidender Bedeutung, da die Sensibilisierung der Benutzer das Risiko, unwissentlich bösartige Websites zu besuchen, erheblich verringern kann. Die Aufklärung sollte auch beinhalten, wie wichtig es ist, die Authentizität von Websites zu überprüfen, insbesondere von solchen, die sensible Informationen anfordern.

Verwendung von VPN und sicheren DNS-Diensten

Die Verwendung virtueller privater Netzwerke (VPNs) und die Konfiguration von Geräten für die Verwendung sicherer und vertrauenswürdiger DNS-Dienste können eine zusätzliche Schutzschicht bieten. DNS-Dienste, die eine Ende-zu-Ende-Verschlüsselung anbieten (z. B. DNS über HTTPS oder DNS über TLS), können Angreifer daran hindern, DNS-Anfragen abzufangen oder zu manipulieren.

Regelmäßige Updates und Patches

Zum Schutz vor Schwachstellen, die von Angreifern für DNS-Spoofing-Angriffe ausgenutzt werden, ist es wichtig, Betriebssysteme und Netzwerksoftware mit den neuesten Sicherheits-Patches auf dem neuesten Stand zu halten. Systemadministratoren sollten bewährte Verfahren für die Patch-Verwaltung befolgen und Sicherheitswarnungen im Zusammenhang mit DNS-Systemsoftware aktiv überwachen.

>> FlashStart schützt Sie vor einer Vielzahl von Bedrohungen und blockiert den Zugang zu bösartigen Websites. Testen Sie es jetzt: Noch nie war das Arbeiten im Internet so sicher!

3. Schlussfolgerungen

DNS-Spoofing-Angriffe stellen eine erhebliche Bedrohung in der Cybersicherheitslandschaft dar. Sie nutzen inhärente Schwachstellen im Domain Name System aus, um Benutzer auf bösartige Websites umzuleiten, mit potenziell verheerenden Folgen in Form von Diebstahl sensibler Informationen, Verbreitung von Malware und Beeinträchtigung der Datenintegrität. Durch ein gründliches Verständnis der Angriffsmechanismen und die Umsetzung wirksamer Verteidigungsstrategien können die mit dieser Form des Angriffs verbundenen Risiken jedoch gemildert werden.

Die Einführung von DNSSEC, die Sicherung und regelmäßige Aktualisierung von DNS-Resolvern, die sorgfältige Überwachung des DNS-Verkehrs, die Aufklärung der Benutzer über die Gefahren des Phishings und die Verwendung sicherer VPNs und DNS-Dienste sind die Eckpfeiler für den Aufbau einer robusten Verteidigung gegen DNS-Spoofing-Angriffe. Diese Maßnahmen, ergänzt durch eine sorgfältige Patch-Verwaltung und ein Bewusstsein für die neuesten Sicherheitsbedrohungen, können die Widerstandsfähigkeit von Netzwerken und die Sicherheit von Online-Nutzern erheblich stärken.

Computersicherheit ist ein ständiger Kampf, bei dem Angreifer ihre Techniken ständig verfeinern und Sicherheitsexperten neue Abwehrmaßnahmen entwickeln. Der Schutz vor DNS-Spoofing-Angriffen erfordert ständige Bemühungen, kontinuierliche Wissensaktualisierung und Zusammenarbeit zwischen Organisationen, Internetdienstanbietern, Softwareentwicklern und Endnutzern. Nur durch diese gemeinsamen Anstrengungen können die Integrität des DNS und die Sicherheit des digitalen Ökosystems gewährleistet werden.

Zusammenfassend lässt sich sagen, dass sich mit der Entwicklung der Bedrohungslandschaft auch unsere Verteidigungsstrategien anpassen müssen. Sensibilisierung ist der erste Schritt zur Sicherheit: Das Verständnis der Art und der Techniken von DNS-Spoofing-Angriffen ist der Schlüssel zur Entwicklung wirksamer Abwehrsysteme. Wenn wir uns auf die empfohlenen Sicherheitspraktiken konzentrieren, unsere Systeme regelmäßig aktualisieren und eine Sicherheitskultur fördern, können wir hoffen, den Angreifern immer einen Schritt voraus zu sein, unsere Netze und Daten vor DNS-Spoofing-Angriffen zu schützen und eine sichere und zuverlässige Online-Umgebung für alle zu erhalten.

Sie können den FlashStart® Cloud-Schutz auf jeder Art von Router und Firewall aktivieren, um Desktop- und Mobilgeräte sowie IoT-Geräte in lokalen Netzwerken zu schützen.