Ataques Wifi

La tecnología inalámbrica ofrece numerosas ventajas a empresas, escuelas y organizaciones. Los riesgos, sin embargo, son muchos. Concretamente, este tipo de conexión representa un blanco más fácil para los piratas informáticos, cuyos ataques wifi pueden tener efectos perturbadores en las operaciones cotidianas de las organizaciones implicadas. En este post, explicaremos los métodos de ataque utilizados en las redes inalámbricas y veremos cómo FlashStart protege contra los ataques wifi.

1. Migración inalámbrica

Para transmitir información, la red inalámbrica no utiliza cables de ningún tipo, sino ondas electromagnéticas que llevan el mensaje del emisor al receptor. En lugar de cables, la transmisión por ondas utiliza antenas, lo que inmediatamente ofrece una ventaja: las redes inalámbricas son capaces de llegar a un área más amplia que las redes cableadas y son más flexibles en el sentido de que no es necesario conectar los dispositivos por cable a un módem de Internet.

Este aspecto también los hace menos costosos: funcionan con menos hardware y permiten que muchos más dispositivos se conecten a la misma red al mismo tiempo, lo que permite una mayor accesibilidad.

Por estas razones, las redes inalámbricas se han extendido rápidamente y, cada vez más, son la elección e incluso influyen en la elección de los usuarios. De hecho, ocurre que, al necesitar trabajar a distancia o asistir a una reunión en línea, elegimos un lugar comprobando primero si ofrece conexión gratuita a Internet. Además, ahora damos por sentado que el servicio está disponible en lugares como hoteles, atracciones turísticas, centros comerciales y en algunos medios de transporte.

1.1 Los riesgos de las redes inalámbricas

Sin embargo, dadas todas las ventajas, ¿por qué molestarse en utilizar una conexión inalámbrica? Además de los inconvenientes relacionados con la velocidad de la red – de hecho, las redes inalámbricas suelen ser menos eficientes que las derivadas de los mismos módems pero a través de una conexión por cable-, hay dos grandes problemas interrelacionados: la seguridad y las interferencias.

Si una red inalámbrica no se instala correctamente o no recibe un mantenimiento constante, los riesgos para la seguridad son muchos. De hecho, estas redes sólo requieren la instalación de un adaptador inalámbrico y, por tanto, sin dispositivos físicos de por medio, son más fácilmente atacables por piratas informáticos que pueden colarse aprovechando vulnerabilidades que también vienen dictadas por la falta de actualizaciones relacionadas con la seguridad y por la facilidad de acceso a la red.

Además, estas redes son muy susceptibles a las interferencias. Nos referimos a las interferencias ambientales -polvo, niebla, paredes, otras señales de radio- que, a su vez, hacen más lenta la conexión y más fácil el ataque de un hacker.

>> FlashStart te protege de una amplia gama de amenazas y bloquea el acceso a sitios maliciosos ? Comience su prueba gratuita o solicite una cotizaciòn

2. Los tipos más comunes de ataques wifi

Muchos ataques wifi se dirigen a redes inalámbricas que tienen escasos controles de seguridad y son, por tanto, fáciles de atacar. Para algunos piratas informáticos, estas redes sólo representan un punto de acceso oportunista: una vez dentro de, por ejemplo, la red de un hotel, los piratas informáticos acechan hasta que un usuario con un perfil relevante se conecta a esta red. De este modo, pueden descargar malware en su dispositivo y, tal vez, acceder a la red de una gran empresa. Los daños en términos de datos robados y rescate exigido -en este caso hablamos de ransomware – pueden ser cuantiosos.

Un estudio realizado en 2016 sobre 31 millones de puntos de acceso wifi reveló que más de uno de cada cuatro (28%) suponía un riesgo para los datos transmitidos porque no estaban protegidos por ningún tipo de cifrado o contraseña. Por tanto, la atención a la seguridad de la red a la que uno se conecta debe tener siempre la máxima prioridad.

Además de los ataques más oportunistas descritos anteriormente, existen varios tipos de ataques wifi deliberados que se producen cuando un usuario se conecta a una red inalámbrica.

2.1 Duplicación de páginas y ataques «Evil Twins”

En estos ataques, los hackers duplican la propia página de acceso a la red wifi, por ejemplo, del citado hotel, imitando de forma muy realista la página oficial hasta el punto de que a veces incluso utilizan el mismo nombre de usuario y contraseña que la red en cuestión, un nombre de red similar o muy intuitivo y, por qué no, una señal de Internet más potente y estable.

Se trata de un «gemelo maligno«, creado a imagen y semejanza de la página oficial para inducir a los clientes a conectarse a esa red y navegar desde allí una vez dentro, los clientes no notan la diferencia porque su navegación sigue estando garantizada. Los hackers, sin embargo, están al acecho: controlan y vigilan todos los movimientos de los usuarios hasta que alguien introduce datos sensibles, como el correo electrónico, -utilizables para ataques de phishing-, datos personales de diversa índole y, ¿por qué no?, datos financieros, como los códigos de las tarjetas de crédito.

2.2 Ataques de interceptación y «sniffing»

«Sniffing» -del inglés «sniff», oler, olfatear- se refiere a la actividad de interceptar datos en la red mediante un software llamado sniffer. El sniffer en sí no es ilegal: se trata de herramientas que se utilizan para analizar el tráfico de la red y detectar anomalías. Sin embargo, por el mero hecho de funcionar, los sniffers registran todo lo que encuentran a su paso, incluidos los datos de nombres de usuario y contraseñas.

Si son utilizadas por las manos equivocadas y hábiles, estas herramientas pueden convertirse en auténticas armas, a disposición de los piratas informáticos para robar datos, vigilar la actividad de los usuarios y recopilar información, siempre y cuando el usuario no revele también el nombre de usuario y la contraseña de, por ejemplo, su banco doméstico.

>> FlashStart es el filtro DNS para ataques wifi, malware y contenidos no deseados ? Comience su prueba gratuita o solicite una cotizaciòn

2.3 Ataques Wifi: un ejemplo

En 2014, el investigador israelí de ciberseguridad Amihai Neiderman lanzó un ataque wifi contra la red inalámbrica pública de Tel Aviv, solo para demostrar que podía hacerlo. Como informó un artículo de Vice, Neiderman escanea redes wifi como pasatiempo para ver si son seguras.

And that is how he hacked his city’s network: on his way home from work one evening, he noticed the «FREE_TLV» network, the free municipal wireless network. Through various searches, he was able to trace the network’s provider. With a little research, in just three evenings, he found a vulnerability and built a model of the wifi attack, then notified the provider and worked hand-in-hand with him to fix the problem.

3. Ataques Wifi: cómo prevenirlos

Sin embargo, los hackers no siempre son tan graciosos como en el caso de Amihai Neiderman, y los ataques wifi pueden provocar graves pérdidas de información y datos a los usuarios, que a menudo desconocen los riesgos que corren al conectarse a redes wifi. A continuación se indican algunas medidas necesarias para garantizar la seguridad de las redes inalámbricas.

>> ¿Son inseguras tus redes wifi? FlashStart protege su red contra ataques wifi, salvaguardando toda la información que pasa por ella ? Comience su prueba gratuita o solicite una cotizaciòn

3.1 Actualizaciones y mantenimiento constantes

Todo el software y las aplicaciones requieren actualizaciones y, del mismo modo, los routers y el hardware necesario para crear y conectar redes inalámbricas evolucionan constantemente. Las nuevas versiones suelen corregir problemas de seguridad destacados en las antiguas, por lo que es importante descargar siempre las actualizaciones del sistema y comprobar si hay nuevas versiones de los productos que utilizamos y en qué se diferencian de las actuales.

3.2 Codificación del tráfico

Las redes inalámbricas tienen características específicas, por lo que conviene utilizar protocolos de seguridad diseñados para ellas. En concreto, si tu router está obsoleto, es posible que no sea compatible con los protocolos WPA2 y WPA3 -WiFi Protected Access 2 y 3-, que son los estándares más avanzados entre los protocolos de seguridad cifrada para proteger el tráfico de Internet en redes inalámbricas.

>> Con FlashStart puede bloquear contenidos no deseados o inapropiados: comience su prueba gratuita o solicite una cotizaciòn

3.3 Restricción del acceso wifi

A todos nos gustaría tener una red potente y sólida, pero esto significa que la señal de nuestra red también será audible desde fuera de nuestra propiedad, sede o edificio y, por lo tanto, proporcionará un punto de entrada a personas ajenas. Por ello, es importante restringir el acceso a la red y asegurarse de que el wifi sólo está disponible durante el horario comercial o de apertura para disminuir el riesgo de un ataque wifi.

3.4 Uso del filtro web FlashStart DNS

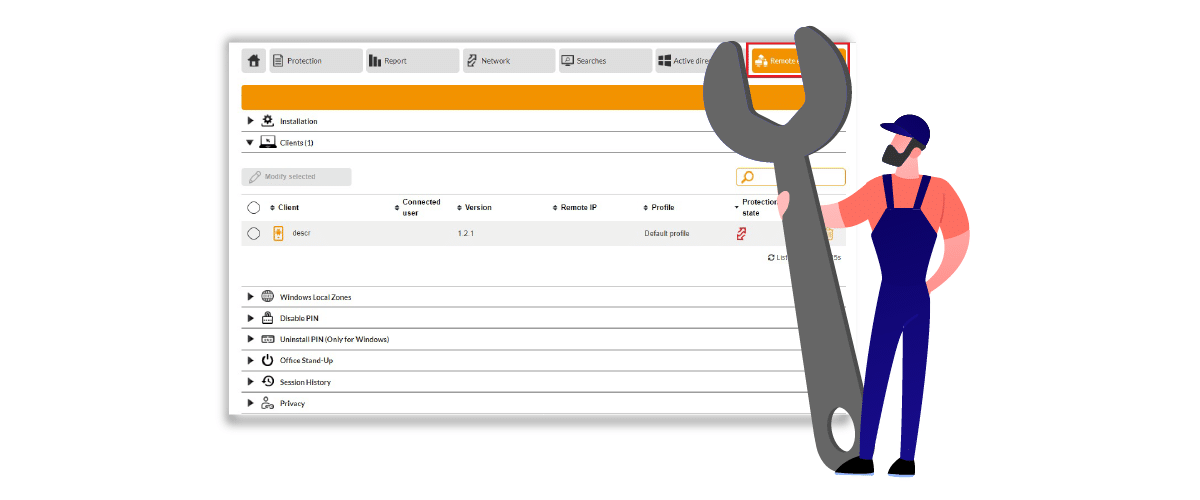

El filtro web DNS de FlashStart es la solución ideal para proteger su red inalámbrica de ataques wifi. El filtro funciona como un puesto de control para todo el tráfico entrante y saliente, que verifica la dirección IP a la que el usuario quiere llegar, a través de una serie de listas negras agrupadas en la nube de FlashStart, y decide, en función del resultado de la verificación, si permite o no la transferencia al sitio.

FlashStart protege constantemente su red inalámbrica y todos los dispositivos, estén donde estén, desde el momento en que se instala:

» a nivel de router, garantizando la protección de todos los dispositivos que se conectan a la red creada por ese router.

» a nivel de dispositivo individual, a través de la aplicación ClientShield , que proporciona seguridad a los dispositivos dondequiera que se conecten.

Es más, la seguridad de FlashStart se basa en una red Anycast global. En una red Anycast, una misma dirección IP corresponde a varios hosts, por lo que la red envía la solicitud del usuario a una única dirección y, en función del estado de la red, elige a qué servidor reenviará la solicitud. Todo esto ocurre en una fracción de segundo, lo que garantiza una latencia de respuesta muy baja y un tiempo de actividad medio del 99,62%, según dnsperf.com, lo que la sitúa entre las cinco más rápidas del mundo.

>> FlashStart protege de forma rápida y coherente a más de 25 millones de usuarios frente a los ciberriesgos ? Comience su prueba gratuita o solicite una cotizaciòn

En cualquier Router y Firewall puede activar la protección FlashStart® Cloud para asegurar dispositivos de escritorio y móviles y dispositivos IdC en las redes locales.