Schutz im Internet durch Cloud basierte Sicherheit

Die Verbreitung von Cloud Computing in Unternehmen oder Organisationen ist nicht nur unter den sich stark veränderten Arbeitsumfeldern interessant, Stichwort Remote-Arbeit. Die, die sich für den Schritt in die Cloud entscheiden, genießen auch die Vorteile, wenn es sich um den Bereich der Sicherheit im Internet dreht.

In diesem Artikel beschreiben wir, was Internetsicherheit via Cloud gemeint ist, weiter zeigen wir, wie FlashStart zu einem der schnellsten und zuverlässigsten Sicherheitsanbieter für das Internet geworden ist.

1. Cloud Computing: ITK verändert sich

NIST, das Nationale Amerikanische Institut für Standards und Technologien, definiert Cloud Computing als ein Modell, das den On-Demand-Zugang von überall aus über das Internet auf sehr bequeme Weise ermöglicht. Diese Dienste werden sehr schnell und mit sehr geringem Verwaltungsaufwand zur Verfügung gestellt, und in den meisten Fällen gibt es überhaupt keinen Grund, mit den Dienstleistern extra zu kontaktieren.

Mit diesen Merkmalen hat sich das Cloud Computing in den letzten Jahren sehr schnell verbreitet und die vergangene Epidemie hat mit Sicherheit einen großen Anteil an der steigenden Verbreitung. Das Cloud Computing hat das Remote-Arbeiten während der Pandemie ermöglicht. Je nach Wahl des Unternehmens hatten die Mitarbeiter die Möglichkeit:

» Via Fernzugriff auf das Unternehmensnetz über ein VPN (virtuelles privates Netzwerk) zuzugreifen. Dies dank einer auf dem Gerät des Nutzers installierten Software, der den direkten Zugriff auf das Unternehmensnetz von überall aus ermöglicht. Die Identität des Nutzers ist geschützt, da alle Daten verschlüsselt werden und die IP-Adresse und geografische Standort verborgen bleiben. Auf diese Weise schützt das VPN-Netzwerk den Nutzer vor Cyberangriffen.

» Zugriff auf Dokumente und Daten in der Cloud, die man als echtes Online-Informationslager bezeichnen könnte, zu erlangen. Dies via Computer oder einem anderen Gerät, das mit den persönlichen Anmeldeinformationen verbunden ist. Ein Beispiel dafür ist Google Drive, mit dem Sie Dateien direkt online erstellen und dann im Internet (Cloud) speichern, um diese dann mit anderen Personen und Organisationen zu teilen, damit Sie gemeinsam daran arbeiten können.

>> FlashStart schützt Sie vor Bedrohungen aus dem Internet und blockiert den Zugang zu gefährlichen Websites. Starten Sie jetzt Ihre kostenlose Testversion

1.2 Die Vorteile von Cloud Computing

Zu den wichtigsten Vorteilen des Cloud Computing folgende gehören Elemente, die besonders zu seinem Erfolg beigetragen haben:

» Qualität: Die besser bekannten Cloud-Dienste arbeiten direkt und ohne Anfrage in Selbstverwaltung und ermöglichen eine große Flexibilität und eine elastische Nutzung der Ressourcen. Dies gilt nicht nur für die Datenmenge, auf die ein Nutzer zugreifen will, sondern auch in geografischer Hinsicht, da der Dienst auf einem globalen Netz von Rechenzentren basiert, die ständig aktualisiert werden.

» Geringere Kosten: Das Cloud Computing ermöglicht es, den Kauf großer Mengen an Hardware und Softwarelizenzen zu vermeiden. Dabei entfallen neben der Erstinvestition auch die Einrichtung, die ständige Aktualisierung, die Wartung, den Erwerb und die Verwaltung eines lokalen Rechenzentrums mit allen damit verbundenen Vorsichtsmaßnahmen.

» Vertrauen: Das Cloud Computing ermöglicht es dem Unternehmen, die Kosten für die Datensicherung drastisch zu senken, und zwar dank der Spiegelungsdienste, die Datenkopien an verschiedenen redundanten Standorten direkt im Netz des Dienstanbieters erstellen und so die Kontinuität des Unternehmens auf sehr einfache Weise garantieren, selbst wenn ein Standort ausfällt.

Dies ist der letzte Punkt, der uns zum nächsten Thema führt: die Entwicklung des Internets in der Cloud-Sicherheit.

2. Internet-Sicherheit: Vorreiter und neue Grenze bei Cloud-basierten Diensten.

2.1 Firewall: die Mauer gegen Online-Bedrohungen

Traditionell wird Internetsicherheit durch eine Firewall gewährleistet, d. h. durch echte und richtige Mauern, die den Zugang zu Netzwerken für unbefugte Personen blockieren. Firewalls können in Form von Software, die auf einem Rechner installiert werden kann, genutzt werden. Firewalls können aber auch den Kauf von Hardware erfordern, wodurch das Konzept der Firewall eine realistischere Bedeutung erhält.

Eine Firewall analysiert den Internetverkehr und blockiert den Datenverkehr zu verdächtigen Netzwerken / Webseiten. Zu den Nachteilen der traditionelleren Firewall gehört die Notwendigkeit ständiger Aktualisierung, sofern verfügbar, um den Schutz der Geräte vor neuen Bedrohungen zu gewährleisten.

Die Sicherheit hing daher in hohem Maße davon ab, dass die Nutzer neue Updates herunterluden und integrierten, zusätzliche Pakete kauften und lange Neustarts des Geräts durchführten, um die vollständige Installation der neuen Elemente zu ermöglichen, so dass diese mit geschützten Geräten arbeiten konnten.

2.2 Internet-Sicherheit: die neue Grenze

Das Firewall-Konzept für Internet-Sicherheit nun in die Cloud gewandert. Diese Verlagerung findet schon seit etwa zwanzig Jahren statt, hat sich aber in letzter Zeit noch verstärkt, da man sich auf geschützte Geräte verlassen muss.

Die Sicherheit der Internetnutzung durch Cloud-Lösungen verlagert mehr und mehr von der Verantwortung der Nutzer und Netzwerkadministratoren zu den Dienstanbietern selbst und dies ist einer der Hauptvorteile.

So ist für die Installation und Aktualisierung kein Zutun des Benutzers erforderlich, denn es müssen keinerlei Upgrades installiert werden. Diese werden automatisch in der Cloud von den Anbietern aktualisiert und sind daher immer auf dem neuesten Stand gegenüber den neuesten Bedrohungen.

Der andere große Vorteil der Internet-Sicherheit via Cloud ist die Flexibilität, die diese Lösung in geografischer Hinsicht bietet. Da sich die Cloud nicht auf einem lokalen Server innerhalb des Unternehmens befindet, ist der Schutz nicht an einen bestimmten geografischen Standort gebunden, sondern vielmehr weltweit und in jedem Netzwerk verfügbar.

Auf diese Weise ermöglicht die Cloud-Internetsicherheit ein Höchstmaß an Flexibilität, egal wo auch immer der Nutzer sich befindet, ob innerhalb des Unternehmensnetzes oder im Café eines Kunden, überall auf der Welt. Natürlich sind nicht alle Cloud basierende Internet-Sicherheitssysteme gleich, und je nach Wahl wird der Nutzer mehr oder weniger geschützt.

FlashStart ist vollständig cloudbasiert und einfach zu aktivieren. Fordern Sie jetzt ein Angebot an, unser Unternehmen ist 24/7 erreichbar.

>> FlashStart schützt Sie vor Bedrohungen aus dem Internet und blockiert den Zugang zu gefährlichen Websites. Starten Sie jetzt Ihre kostenlose Testversion

3. FlashStart: Internet-Sicherheit, die vollständig Cloud basiert ist.

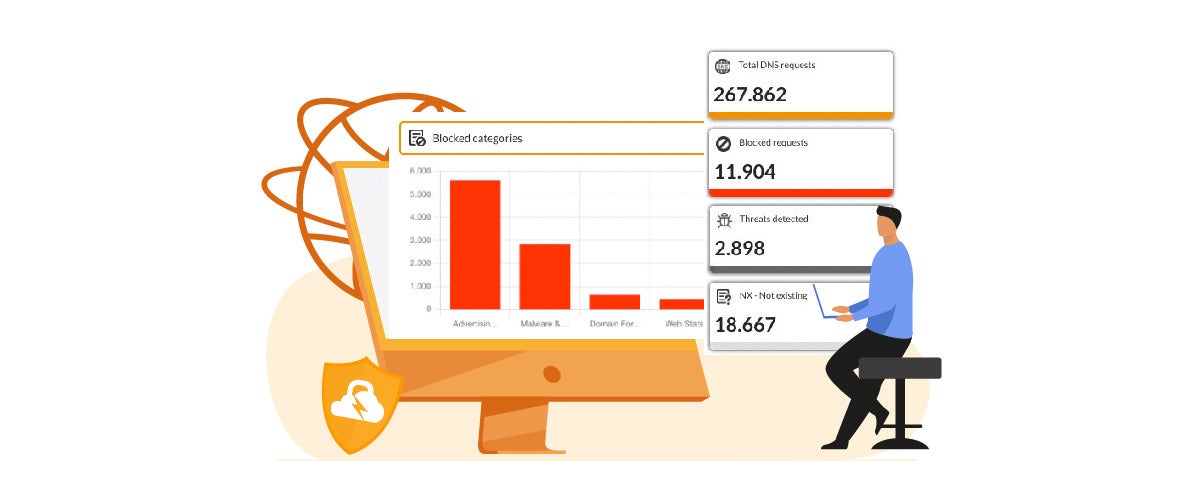

FlashStart ist das Internet-Sicherheitsinstrument, das ständig automatisch aktualisiert wird und Ihren Netzzugang schützt, wo immer Sie sich auch befinden. Es funktioniert wie ein Internet-Inhaltsfilter, der den gesamten Internetverkehr analysiert und den Zugang zu Webseiten mit gefährlichen Inhalten blockiert, die die Sicherheit Ihrer Geräte oder Daten gefährden könnte.

3.1 FlashStart: künstliche Intelligenz für Ihren Schutz

Der Internet-Content-Filter von FlashStart funktioniert wie ein Kontrollpunkt für den Internetverkehr. Wenn der Benutzer auf eine Website zugreifen möchte, prüft der Filter, ob diese vertrauenswürdig ist, indem er das Vorhandensein anhand einer Reihe von schwarzen Listen überprüft, d.h. Websites, die als unsicher gelten.

FlashStart garantiert die kontinuierliche Aktualisierung dieser Listen durch einige Algorithmen und mit Hilfe von künstlicher Intelligenz, die das Internet ständig nach neuen Bedrohungen scannt. Dank der Mechanismen der KI, lernen die FlashStart-Systeme außerdem aus vergangenen Erfahrungen und speichern diese Informationen, um weitere ähnliche Verhaltensmuster zu erkennen, was die Identifizierung gefährlicher Inhalte einfacher und zuverlässiger macht.

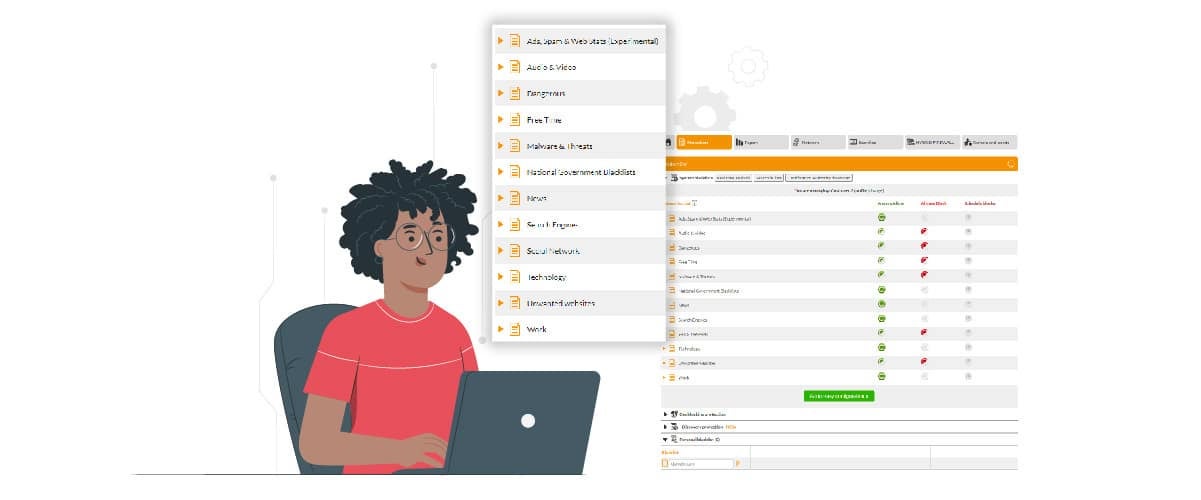

Die künstliche Intelligenz von FlashStart analysiert rund 200.000 Websites pro Tag und unterstützt dabei 24 verschiedene Sprachen. Nach der Analyse werden diese Websites in Gruppen in mehr als 90 Kategorien eingeteilt, so dass stets ein nahezu vollständigeres Verzeichnis aller Internetinhalte vorhanden ist.

3.2 FlashStart: weltweiter Schutz

FlashStart garantiert den Schutz der aller Geräte, wo auch immer sie sich befinden. Der Filter kann dabei auf zwei Ebenen angewendet werden:

» Auf Ebene des Unternehmensrouters: Die Anwendung des Inhaltsfilters von FlashStart auf dieser Ebene bedeutet, dass alle Geräte, die mit dem von diesem Router erzeugten Netzwerk verbunden sind, vor Malware und anderen Internetbedrohungen geschützt sind. Dies gilt auch fremde Geräte, wie z. B. die von Kunden oder Dritten, die Zugang zum Netzwerk benötigen.

» Auf Ebene des Endgeräts: Wie bereits geschrieben, ermöglicht die Internetsicherheit in der Cloud den Schutz von Geräten, wo immer sich diese befinden. Nicht alle Dienstanbieter sind jedoch in der Lage, diesen Punkt zu garantieren. FlashStart hat die „ClientShield“-Anwendung entwickelt, die einen echten und wirksamen Schutz gegen Bedrohungen für die Geräte darstellt, wo auch immer sich das Gerät befindet.

3.3 FlashStart: Mehr als nur Schutz vor Malware

FlashStart garantiert aber nicht nur einen vollständigen Schutz, indem es Ihr Netzwerk und Ihre Geräte vor Malware und anderen gefährlichen Inhalten schützt. Gleichzeitig kann der Netzwerkadministrator die Regeln so festlegen, dass auch der Zugang zu Inhalten gesperrt wird:

» Unerwünschte Inhalte: FlashStart schützt Ihr Netzwerk und damit auch Ihr Unternehmen, vor dem Zugriff auf illegale oder ethisch unangemessenen Internet-Seiten. Dazu gehören unter anderem Pornografie, Waffen- oder Drogenhandel oder Online-Glücksspiel.

» Ablenkende Inhalte: Das Internet wird in vielerlei Hinsicht genutzt, von der Unterhaltung über den Einkauf bis hin zu News. FlashStart hat dabei auch an die Effizienz innerhalb von Unternehmen gedacht. Der Filter kann so eingestellt werden, dass der Zugang zu Webseiten, die ablenkend wirken, wie z. B. soziale Netzwerke, Video- und Audio-Streaming-Plattformen und Online-Shopping-Sites, zeitlich gesteuert oder blockiert wird.

Die Einstellungen können direkt vom Netzwerkadministrator ausgewählt werden, so dass das System maximale Flexibilität in Bezug auf die zu sperrenden Websites, die Zeiträume, in denen diese Sperren aktiviert werden sollen, und die Profile, auf denen sie aktiviert werden sollen, gewährleistet.

Sie können den FlashStart® Cloud-Schutz auf jeder Art von Router und Firewall aktivieren, um Desktop- und Mobilgeräte sowie IoT-Geräte in lokalen Netzwerken zuverlässig zu schützen.