Die Ransomware Wannacry, was ist das?

Die Ransomware Wannacry ist eine Malware, die Geschichte geschrieben hat, nicht nur wegen ihrer weltweiten Verbreitung, sondern auch wegen ihrer besonderen Art des Angriffs. Die Wannacry-Erfahrung war für alle Hersteller von Cybersicherheitslösungen sehr nützlich, denn wenn man diese Ransomware sorgfältig und eingehend studiert, kann man herausfinden, wie sie aufgebaut ist, welche Verbreitungsstrategie sie verfolgt und welche Auswirkungen sie hatte, und zwar so, dass sie zum Schutz vor ähnlichen Angriffen in der Zukunft beiträgt. Man könnte sagen, dass der Cyberschutz nach Wannacry nie wieder derselbe war, aber das Gleiche kann man nicht über die Sensibilität von Privatanwendern und Unternehmen für dieses Thema sagen. Aus diesem Grund ist es nach wie vor sehr wichtig, aus den Erfahrungen mit der Wannacry-Ransomware eine „Kultur“ zu schaffen.

1. Die Wannacry-Ransomware, die Geschichte

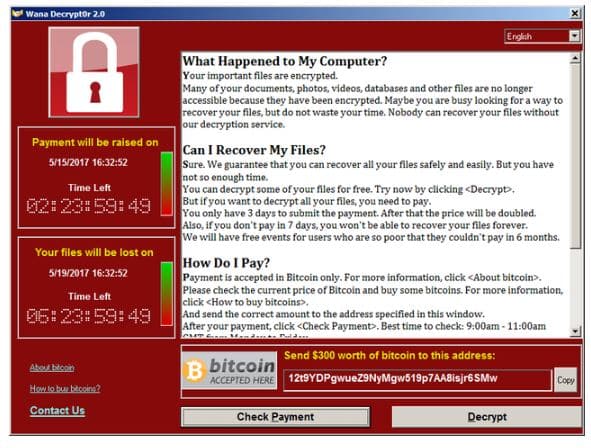

Die Wannacry-Ransomware, auch bekannt als Wannacrypt0r 2.0, ist eine Art Ransomware (Krypto)-Wurm. Er verbreitete sich im Mai 2017 und war für eine weltweite Epidemie auf Microsoft Windows-Computern verantwortlich. Sobald der Virus ausgeführt wurde, verschlüsselte er die Dateien des Computers und verlangte ein Lösegeld von Hunderten von Dollar, um sie zu entschlüsseln.

Zwischen dem 12. und 15. Mai 2017 infizierte diese Malware die Computersysteme zahlreicher Unternehmen und Organisationen auf der ganzen Welt. Dazu gehörten Portugal Telecom, Deutsche Bahn, FedEx, Telefónica, Renault, der englische National Health Service, das russische Innenministerium und die Universität Bicocca in Mailand, um nur einige der wichtigsten Unternehmen und Institutionen zu nennen. Darüber hinaus blockierte Wannacry die Aktivitäten mehrerer Krankenhäuser im Vereinigten Königreich, in denen das Microsoft Windows XP-System noch sehr präsent war.

Ende Mai 2017 wurde die Zahl der infizierten Computer auf rund 230.000 in 150 verschiedenen Ländern geschätzt, was Wannacry die Trophäe als einen der wichtigsten Cyberviren in Bezug auf den verursachten Schaden einbrachte. Technisch gesehen nutzte Wannacry eine SMB-Schwachstelle (Server Message Block) über eine Sicherheitslücke namens EternalBlue aus. Das bedeutet, dass der Virus eine „Schwachstelle“ im SMB-Protokoll ausnutzt, das die gemeinsame Nutzung von Dateien, Druckern, seriellen Schnittstellen und Kommunikation durch Windows in Netzwerken definiert. Das Kuriose ist, dass Wannacry anscheinend von der NSA (National Security Agency) von den Amerikanern entwickelt wurde, um Cyber-Systeme anzugreifen, die auf Microsoft Windows-Operationen basieren.

2. Wie sie sich verbreitet

Ursprünglich wurde angenommen, dass sich die Ransomware Wannacry über gefälschte E-Mails verbreitete. Nachdem sie auf dem Computer installiert war, begann sie, andere Systeme zu befallen, die mit demselben Netzwerk verbunden waren, ohne dass andere Nutzer eingriffen und ohne dass sie etwas davon bemerkten. Im Falle des Angriffs auf die Biccoca-Universität wurde der Wurm offenbar über einen USB-Stick verbreitet. Dadurch wurde uns klar, dass Wannacry nicht wirklich durch die Aktion eines unwissenden Mitarbeiters verbreitet wurde.

Der Angriff erfolgte nacheinander: zunächst über einen Exploit namens EternalBlue und dann über die Ransomware, die für die Verschlüsselung der Dateien verantwortlich war. EternalBlue aktivierte die Verschlüsselung der Dateien, indem es den Zugriff auf sie blockierte, die Erweiterung .WCRY hinzufügte und den Neustart des Systems verhinderte. Zu diesem Zeitpunkt wurde für die Dateien mit dem Namen @Please_Read_Me@ ein Lösegeld gefordert, das zunächst 300 US-Dollar betrug und dann auf 600 US-Dollar verdoppelt wurde.

Microsoft, das aktiv an den Ermittlungen beteiligt war, erklärte, dass Wannacry auf zwei Arten verbreitet wurde:

» Über Phishing-E-Mails (mit gefälschten Rechnungen, Gutschriften, Quittungen usw.) oder über USB-Sticks (wie an der Universität von Bicocca).

» Durch direkte Angriffe von EternalBlue mit einem SMB-Protokoll auf nicht aktualisierte Rechner.

EternalBlue nutzt eine Windows-Schwachstelle aus, die von Microsoft bereits am 14. März 2017 mit einem Patch namens „Security Update for Microsoft Windows SMB Server (40133898)“ behoben wurde. Leider wurden viele Computer, sowohl private als auch Firmencomputer, nicht aktualisiert, wodurch die Verteilung des Sicherheitspatches durch die Softwarehersteller von Microsoft zunichte gemacht wurde.

Ein weiteres Element, das uns vor Augen führte, wie ausgeklügelt Wannacry war, war seine Fähigkeit, Windows-Schattenkopien zu löschen und einige Dateien in Systemordnern neu zu schreiben. Schließlich gelang es der Malware auch, sich über ein einfaches Benutzerkonto zu installieren und zu verbreiten, ohne dass sie über Administratorrechte verfügte.

3. Wer die Wannacry-Ransomware freigesetzt hat.

Bevor wir uns damit befassen, wer für den Angriff verantwortlich war, möchten wir darauf hinweisen, dass der EternalBlue-Exploit in der Tat zuvor von einer Gruppe von Hackern, die sich The Shadow Brokers nennt, gestohlen und am 14. April 2017 online veröffentlicht wurde.

Trotz der Anzahl der betroffenen Geräte war die Medienresonanz, dass die Wannacry-Ransomware in wirtschaftlicher Hinsicht kein so großer Erfolg war. Durch die Analyse der drei Bitcoin-Konten, auf denen das Lösegeld gezahlt werden musste, wurde geschätzt, dass die Cyberkriminellen im Vergleich zu dem gezahlten Lösegeld in Höhe von 300.000 US-Dollar nur etwa 100.000 US-Dollar erlangt hatten. Es handelte sich offenbar eher um eine Demonstration als um einen großen finanziellen Gewinn.

Zunächst ging man davon aus, dass es sich um eine chinesische oder russische Hackergruppe handelte, obwohl eine der angegriffenen Websites in der Tat russisch war. In letzter Zeit konzentrierte sich die Aufmerksamkeit mehr auf eine Gruppe namens Lazarus aus Nordkorea. Zwei große Sicherheitsanbieter behaupteten, bösartigen Code erkannt zu haben, der Ähnlichkeiten mit früheren Angriffen aufweist. Insbesondere der Angriff auf die Zentralbank von Bangladesch im Jahr 2016 (der größte Cyberangriff in der Geschichte, bei dem 82 Millionen Dollar gestohlen wurden) sowie der Angriff auf Sony Pictures Entertainment, das wegen der Produktion des Films „The Interview“ angegriffen wurde, der gegen den nordkoreanischen Führer Kim Jong-un geschrieben worden war.

4. Wie man sich vor Ransomware schützen kann

Die empfohlenen Maßnahmen nach einem Angriff sind:

» Installieren Sie die kostenlose Wannacry-Software und führen Sie sie aus, um zu versuchen, gesperrte Dateien zu entschlüsseln.

» Aktualisieren Sie alle vorhandenen Antivirenprogramme auf die neuesten Versionen.

» Installieren Sie das Update bMS17-010 von Microsoft.

Schließlich wird dringend empfohlen, SMBv1 zu deaktivieren und den SMB-Verkehr über Port 445 zu blockieren, anfällige und veraltete Systeme zu isolieren und einen Point-in-Time-Backup-Prozess zu definieren.

Wannacry hat uns mit einer Tatsache konfrontiert: Zu viele Systeme sind nicht auf dem neuesten Stand oder verwenden noch veraltete Betriebssysteme oder sogar Systeme, die nicht mehr gewartet werden und für die daher keine Patches verteilt werden. In diesem Fall kann die Verantwortung für die Ausbreitung also nicht nur einigen „abgelenkten“ Arbeitnehmern zugeschrieben werden, die einfach auf einen infizierten Link klickten oder eine .exe-Datei installierten, ohne zu wissen, was sie taten, sondern die Schuld liegt vielmehr bei den IT-Verantwortlichen des Unternehmens, die nicht darauf geachtet haben, alles auf dem neuesten Stand zu halten.

5. Wie Sie sich vor Cyberangriffen schützen können

Ein DNS-Surffilter ist ein Webdienst, der gegen eine geringe monatliche Gebühr das Surfen aller Geräte schützt, die mit demselben Netz verbunden sind, sei es zu Hause oder in der Firma. Einfach ausgedrückt, überwacht ein DNS-Surffilter die Links, die angeklickt werden, bevor sie vom Nutzer erreicht werden. Wenn sie in die so genannte schwarze Liste aufgenommen werden, wird die Seite nicht geladen. Dies ist die beste Lösung, um das Gerät vor einem Angriff zu schützen, der von einem infizierten Link oder einem verdächtigen Anhang ausgeht.

Die Filter für das DNS-Browsing werden ständig aktualisiert und verbessert. So wird beispielsweise künstliche Intelligenz eingesetzt, um Online-Bedrohungen zu erkennen, und es werden automatische Sperren eingerichtet und angepasst.

Weitere Merkmale der besten DNS-Surfing-Filter sind die dynamische Aktualisierung ihrer schwarzen Listen und die Einführung von Funktionen wie Geoblocking, mit denen das Surfen zu Domänen und IP-Adressen blockiert werden kann, die Angriffe von Cyberkriminellen provozieren.

Bei der Auswahl eines DNS-Filters für das Surfen ist es wichtig, einen Anbieter zu wählen, der ständige Zusatzfunktionen und Aktualisierungen der Datenbank der zu vermeidenden Websites garantiert.

6. So funktionieren DNS-Filter

Der beste Weg, sich zu schützen, ist ein DNS-basierter Filterdienst. Viele DNS-Filter sind zu anspruchsvoll, kompliziert zu installieren und teuer im Betrieb. Der FlashStart DNS-Filter ist die richtige Wahl für alle, die einen überwachten Dienst in ihrer Navigation haben möchten, der sehr einfach zu konfigurieren und anzupassen ist und immer auf dem neuesten Stand ist.

Der FlashStart DNS-Filter analysiert sorgfältig alle Stationen einer Reise, die mit einer Anfrage zum Zugriff auf eine Website beginnt. Der Filter verwendet Algorithmen und maschinelles Lernen, um gefährliche Pfade von der Freigabe auszuschließen und so die Kontrolle zu beschleunigen. Darüber hinaus verwendet FlashStart aktuelle und zuverlässige DNS-Einträge, um die Benutzerpfade zu den angeforderten Websites zu analysieren.

FlashStart DNS ist in der Lage, etwa 2 Milliarden Website-Anfragen zu filtern und schützt das Surfen von 25 Millionen Nutzern täglich. Die Lösung ist in mehr als 140 Ländern weltweit und in etwa 10.000 Unternehmen, Schulen und öffentlichen Verwaltungen im Einsatz und wird außerdem von 700 zertifizierten Partnern als Service angeboten.

FlashStart DNS ist in der Lage, etwa zwei Milliarden Website-Anfragen zu filtern, und schützt täglich das Surfen von 25 Millionen Nutzern. Es ist in mehr als 140 Ländern der Welt und in etwa zehntausend Unternehmen, Schulen und öffentlichen Verwaltungen im Einsatz und wird von 700 zertifizierten Partnern auch als Dienstleistung angeboten.

» Häufige Aktualisierung der schwarzen Listen: FlashStart prüft 200.000 neue Websites pro Tag.

» Garantiert niedrige Latenzzeit (Latenzzeit ist die Zeit zwischen Anfrage und Zugriff).

» 200 Kategorien bösartiger Websites und Geoblocking zur Isolierung gefährlicher Länder.

» Einsatz von künstlicher Intelligenz zur Verbesserung der Qualität der schwarzen Liste und der Latenzzeit.

» Leichte Konfiguration und Anpassung.

» Native Integration mit Microsoft Active Directory zur Vereinfachung der Arbeit von Systemadministratoren in Schulen, Institutionen und KMU.

» Globaler LAN-Schutz und Endpunkt-Roaming über das Anycast-Netzwerk.

» Einsatz von künstlicher Intelligenz zur Verbesserung der Blacklist-Qualität und der Latenzzeit.

» Leichte Konfiguration und Anpassung.

» Native Integration mit Microsoft Active Directory zur Vereinfachung der Arbeit von Systemadministratoren in Schulen, Institutionen und KMUs.

» Globaler LAN-Schutz und Endpunkt-Roaming über das Anycast-Netzwerk.

Sie können den FlashStart® Cloud-Schutz auf jeder Art von Router und Firewall aktivieren, um Desktop- und Mobilgeräte sowie IoT-Geräte in lokalen Netzwerken zu schützen.