Wie kann man den DNS-Verkehr mit Mikrotik blockieren?

1. Einführung

Die Netzwerksicherheit stellt für Unternehmen und Privatpersonen ein wachsendes Problem dar, insbesondere angesichts der Zunahme des bösartigen DNS-Datenverkehrs. Angriffe über den DNS-Verkehr können schwerwiegende Folgen haben, darunter die Verbreitung von Malware, Datendiebstahl und Dienstunterbrechungen. Aus diesem Grund ist die Sicherung des DNS-Verkehrs zu einem grundlegenden Bestandteil jeder Online-Sicherheitsstrategie geworden.

Die leistungsstarken Router von MikroTik sind mit RouterOS als Routing-, Firewall- oder QOS-Betriebssystem ausgestattet. RouterOS bietet eine breite Palette von Sicherheitstools zum Schutz des Netzwerks. In diesem Artikel befassen wir uns damit, wie man unerwünschten oder bösartigen DNS-Verkehr mit MikroTik blockieren kann.

Es werden verschiedene Techniken und Strategien erläutert, von der Einrichtung einer Firewall bis zur Verwendung von Adresslisten zum Blockieren bestimmter Websites. Wir werden auch auf die Bedeutung eines DNS-Systems wie Flahstart für unseren Schutz eingehen.

2. Konfiguration Ihres MikroTik-Routers zum Blockieren von unerwünschtem oder bösartigem DNS-Verkehr

Die Konfiguration eines MikroTik-Routers zum Blockieren von unerwünschtem oder bösartigem DNS-Verkehr ist eine wichtige Maßnahme zum Schutz Ihres Netzwerks vor potenziellen Bedrohungen und Cyber-Angriffen. Firewalls sind ein wirksames Mittel zum Schutz des Netzwerks, da sie ein- und ausgehenden Datenverkehr nach bestimmten Regeln und Sicherheitsrichtlinien überwachen und filtern können. Aber das ist nicht die einzige Option: In diesem Beitrag werden wir uns einige Alternativen ansehen.

RouterOS verfügt über einen DNS-Proxy für die Auflösung und Zwischenspeicherung von Web-Surfing. Die Filterung verschiedener Inhalte auf einem Mikrotik-Router kann über die DNS-Funktion oder durch direkte Anwendung von Firewall-Regeln auf dem Router erfolgen. Die Regeln können auf der Grundlage verschiedener Faktoren wie IP-Adressen, Ports, Protokolle oder Netzwerkschnittstellen konfiguriert werden. Es ist auch möglich, Regeln auf der Grundlage von Gruppen von IP-Adressen oder Listen von Domänen zu definieren, die als bösartig bekannt sind.

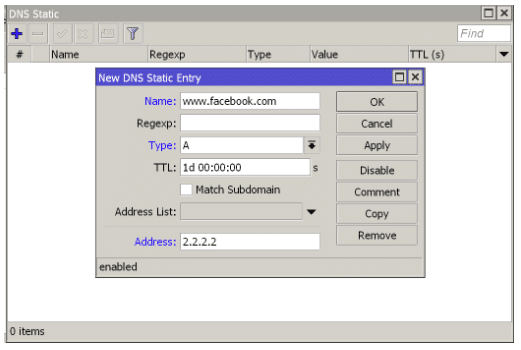

Um einen Filter auf eine bestimmte Domäne anzuwenden, können Sie die Option „Statisch“ im DNS verwenden und einer internen oder nicht existierenden IP-Adresse einen A-Eintrag zuweisen, so dass ein Benutzer, der nach dieser Domäne sucht, nicht auf sie zugreifen kann.

Beachten Sie, dass der DNS des Benutzers unser Router sein muss, um diese Aktion durchzuführen. Es gibt viele Techniken innerhalb der Konfiguration, um sicherzustellen, dass der Benutzer immer unseren DNS verwendet, wie z. B. die Redirect-Aktion innerhalb der Firewall.

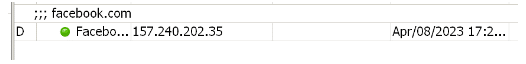

Im folgenden Beispiel sehen wir, wie die IP 2.2.2 der Domäne Facebook.com zugewiesen wird; ein Benutzer wird nicht in der Lage sein, zu Facebook zu navigieren, wenn dieser Eintrag statisch ist. Wir können auch eine interne IP-Adresse mit einem Web verwenden, das „Zugriff verboten“ anzeigt; diese Optionen hängen immer von der Richtlinie und dem Administrator ab.

Es ist wichtig zu bedenken, dass eine Firewall nicht die einzige Lösung zum Schutz des Netzes vor Angriffen ist. Daher ist es ratsam, zusätzliche Sicherheitsmaßnahmen zu implementieren, z. B. Regeln zum Schutz des Netzwerks und der Router, die dem Internet ausgesetzt sind. Dies ist eine der Möglichkeiten, die Mikrotik zum Blockieren von DNS-Verkehr anbietet.

>> FlashStart schützt Sie vor Bedrohungen aus dem Internet und blockiert den Zugang zu gefährlichen Websites. Starten Sie jetzt Ihre kostenlose Testversion

3. Verwenden Sie Domainlisten oder IP-Adressen, um bestimmte Websites oder Gruppen von Websites zu identifizieren und zu blockieren

Mikrotik ist sehr flexibel, wenn es um Domain-Einstellungen geht; es gibt mehrere Möglichkeiten, Inhalte zu filtern:

» Verwendung der Firewall mit der Option „Inhalt“.

» Durch die Anwendung von TLS-Host-Typ-Regeln.

» Durch die Verwendung der Adressliste mit Domänen.

Diese drei Möglichkeiten werden im Folgenden analysiert:

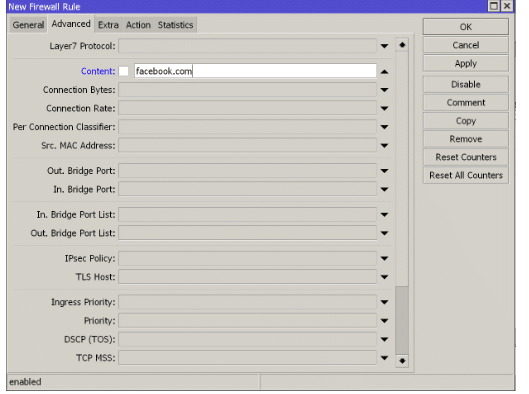

3.1 Verwendung der Mikrotik-Firewall mit der Option ‚Inhalt‘

Die Option „Inhalt“ der MikroTik-Firewall ist ein Werkzeug, mit dem Sie den Netzwerkverkehr nach seinem Inhalt filtern können. Mit dieser Option können Sie Schlüsselwörter oder Textmuster angeben, nach denen die Firewall im ein- und ausgehenden Netzwerkverkehr suchen soll. Wenn eine Übereinstimmung gefunden wird, wird die in der entsprechenden Firewall-Regel definierte Aktion angewendet.

Sie können zum Beispiel eine MikroTik-Firewall-Regel so konfigurieren, dass sie alle Netzwerkpakete durchsucht, die das Wort „Video“ enthalten. Wird ein Paket gefunden, das dieses Wort enthält, kann die Regel das Paket blockieren oder es an einen anderen Server umleiten.

Die Option „Inhalt“ kann auch nützlich sein, um bestimmte Websites oder unangemessene Inhalte zu blockieren. Sie können eine Regel in Ihrer Firewall einrichten, die nach einer bestimmten URL oder einem Schlüsselwort im Inhalt der Website sucht und diese blockiert, wenn sie gefunden wird. Denken Sie daran, dass die überwiegende Mehrheit des Datenverkehrs über HTTPS verschlüsselt wird; wenn diese Regel für diesen Datenverkehr nicht wirksam ist, gibt es andere Möglichkeiten.

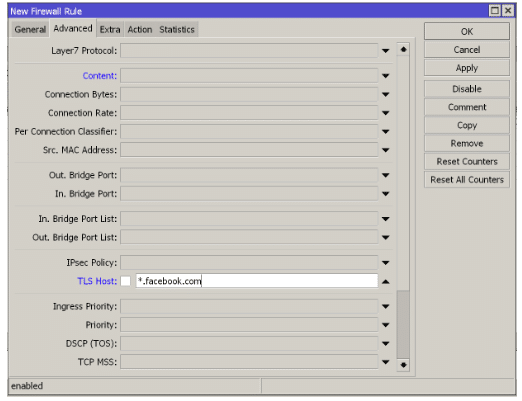

3.2 Anwenden von TLS-HOST-Regeln

Die „tls-host“-Option von MikroTik ist eine Funktion der Firewall, die es ermöglicht, IPS-Adressen zu identifizieren, bevor der Zertifikats-Hand-shakestattfindet und der Datenverkehr verschlüsselt wird. In diesem Teil der Zertifikatsaushandlung werden die Daten nicht verschlüsselt.

Bei der Konfiguration einer Firewall-Regel mit der Option „tls-host“ kann der Domänenname angegeben werden, z. B. *.facebook.com, und die IPS-Adressen können zur weiteren Überwachung in eine Liste aufgenommen werden.

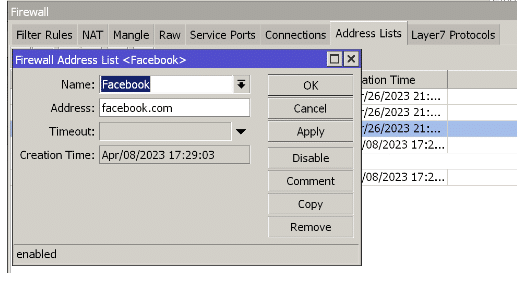

3.3 Verwendung der Adressliste mit Domains

Wenn wir bereits die neueste Version der RouterOS-Software haben, können wir die Adressliste mit Domänennamen verwenden. Das bedeutet, wenn wir eine Adressliste mit dem Namen Facebook und der Domäne www.facebook.com erstellen, kann sie diese IP-Adressen automatisch identifizieren.

Beim Surfen werden die IP-Adressen der Domäne zu einer Adressliste hinzugefügt, die blockiert werden kann.

4. Flashstart als DNS-Integration mit Mikrotik

Mikrotik verfügt zwar über zahlreiche Filteroptionen, aber oft sind viele Domänen mit einer Hauptdomäne verbunden, d. h., dass beispielsweise die Domäne Facebook.com mit verschiedenen Domänen wie fb.com Facebook.es fbcdn.com usw. verbunden ist.

In diesen Fällen benötigt der Administrator viel Zeit für die Recherche und Konfiguration. Die Verwendung eines DNS-Systems wie Flashtart, das in unseren Mikrotik-Router integriert ist, ist eine bessere Wahl. Es ist zu bedenken, dass Mikrotik über umfangreiche Verwaltungsfunktionen verfügt, aber wenn wir eine effektivere Filterung wünschen, ohne die CPU des Routers zu beanspruchen, ist Flashstart eine ausgezeichnete Wahl.

Flashstart ist in der Lage, DNS-Verkehr zu blockieren, indem es einfach die Domäne angibt. Dank seiner künstlichen Intelligenz ist es in der Lage, alle zugehörigen Domänen zu identifizieren, ohne dass der Administrator die ganze Zeit eingreifen muss, und benötigt nur eine kleine Ersteinrichtung von einigen Minuten. Sie können unseren Leitfaden konsultierenda.

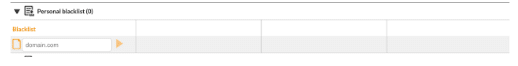

Wir können die kategorisierten Domains in einer Liste auswählen oder unsere eigenen Domains im Abschnitt „Persönliche Blacklist“ hinzufügen.

5. Abschließende Hinweise

Zusammenfassend lässt sich sagen, dass das Blockieren von unerwünschtem oder bösartigem DNS-Verkehr im Netzwerk eine wichtige Maßnahme zum Schutz der Benutzer und zur Verhinderung von Cyber-Angriffen ist. Die Einrichtung einer Firewall auf Ihrem MikroTik kann Ihnen dabei helfen, unerwünschten oder bösartigen DNS-Verkehr zu blockieren, und zusammen mit Integrationen wie Flashstart können Sie DNS-Verkehr effektiv und sicher blockieren.

In diesem Artikel haben wir gesehen, wie Sie DNS-Verkehr auf Ihrem MikroTik blockieren können, indem Sie Firewall-Regeln erstellen und die Option „Inhalt“ konfigurieren. Wir haben auch gesehen, wie die „tls-host“-Option verwendet werden kann, um den Verkehr auf sicheren Websites zu identifizieren und dann eine Adressliste zur Kontrolle anzuwenden.

Das Blockieren von DNS-Verkehr ist eine komplexe Aufgabe für einen Administrator, wenn er nicht die richtigen Werkzeuge dafür hat. Flashstart übernimmt diese Aufgabe für uns und wir müssen uns keine Sorgen mehr machen, dass unsere Subdomains zu einer Root-Domain hinzugefügt werden, denn Flashstart kann sie identifizieren und den DNS-Verkehr blockieren.

Sie können diese Sicherheitsempfehlungen befolgen, um sicherzustellen, dass Sie Ihr Netzwerk vor Cyberangriffen schützen und eine sichere Umgebung für Netzwerkbenutzer bereitstellen.

Wir sehen uns im nächsten Beitrag!

Sie können den FlashStart® Cloud-Schutz auf jeder Art von Router und Firewall aktivieren, um Desktop- und Mobilgeräte sowie IoT-Geräte in lokalen Netzwerken zuverlässig zu schützen.