Evite los DNS open resolver en los router Mikrotik (y otros)

Autor: Vittore Zen

Es uno de los errores más fáciles de cometer y en el top 10 de errores de Mikrotik, en este artículo vemos por qué es tan devastador para nuestra infraestructura de red y cómo evitarlo.

1. Un error común

Durante su discurso en el “Mikrotik User Meeting USA 2016” Andis ?ri?š lo colocó en la octava posición en el «TOP 10 RouterOS Configuration Mistakes» (video) y al año siguiente en el Mikrotik User Meeting Europe, Janis Megis (video) lo mencionó como uno de los temas sobre los que se invocaba con más frecuencia el soporte de Mikrotik.

Comencemos con una configuración típica de un router Mikrotik utilizado para una navegación simple por Internet:

/ip firewall nat add action=masquerade chain=srcnat out-interface=Internet

/ip firewall filters add action=fasttrack-connection chain=forward connection-state=established,related

La dirección IP pública está activa en la interfaz llamada «Internet».

Después de algún tiempo, el usuario de esta conexión se queja de una degradación del rendimiento. El buen técnico analiza el router Mikrotik y nota una alta carga de CPU y una gran carga de tráfico desconocido en la interfaz pública. En este punto, usando los comandos /tool torch y /tool profile, se da cuenta de que la cpu está involucrada en el proceso de dns y el tráfico es en realidad tráfico de resolución de DNS: nuestro router es un open DNS o para tomar prestada una expresión que se deriva de la servidores de correo, tenemos un DNS open resolver.

2. ¿De dónde proviene este tráfico malicioso y por qué está tan extendido?

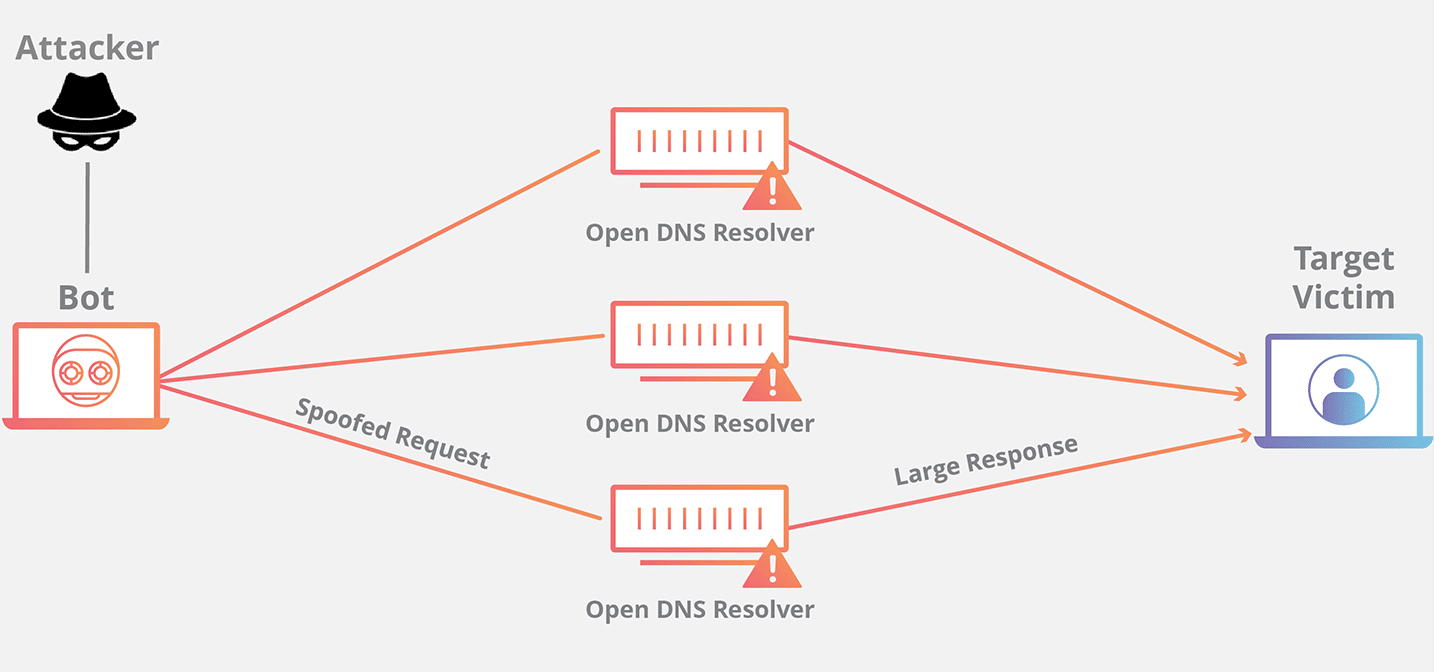

Cuando nuestro router recibe solicitudes de DNS significativas del exterior, significa que se ha convertido en un punto final de un ataque de DDOS DNS Amplification Attack o DNS Reflector. Por lo tanto, no es el objetivo del ataque, sino uno de los actores utilizados para amplificar el ataque.

Idealmente, un servidor DNS recursivo, en nuestro caso el router Mikrotik, debería aceptar solicitudes solo de clientes en nuestra red local, pero una configuración incorrecta puede llevar a su consulta desde cualquier cliente incluso fuera de nuestra red.

Estos servidores se definen como «Open resolver» y en el contexto de la conferencia ShmooCon (2006) que analiza este ataque por primera vez, Dan Kaminsky y Mike Schiffman han hecho públicos unos 580.000 ubicados en Internet.

El concepto de amplificación se basa en el hecho de que las solicitudes de resolución DNS muy pequeñas pueden generar respuestas mucho más grandes, por ejemplo, una consulta UDP de 60 bytes puede generar una respuesta de 512, que es 8.5 veces mayor que la solicitud. Además, utilizando técnicas de refracción y realizando solicitudes que admitan la extensión EDNS, se puede alcanzar un factor de amplificación de 66,7. CISA codificó este ataque en el boletín

Para conocer los detalles del ataque, consulte este documento mientras que en este enlace hay una versión ejecutable del mismo ataque. Para los más experimentados, se recomienda analizar el escáner dns_amp en el framework metasploit:

msf > use auxiliary/scanner/dns/dns_amp

3. La resolución

Correcta configuración

Para solucionar este problema puedes actuar en la configuración del router Mikrotik añadiendo dos sencillas reglas de filtrado que se colocarán a la cabeza de nuestra configuración:

add action=drop chain=input connection-state=new dst-port=53 in-interface=Internet protocol=tcp

Servicio de notificación FlashStart

Pero la experiencia enseña que el error humano siempre está al acecho: a menudo nos olvidamos de agregar esta configuración.

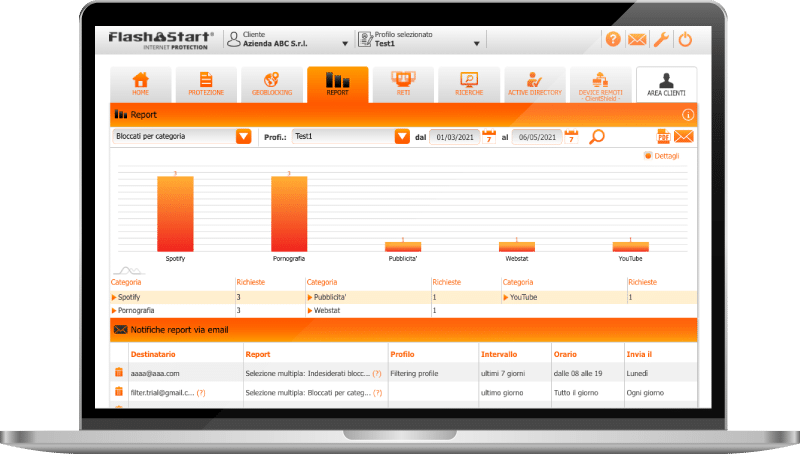

Afortunadamente, existe FlashStart®, cloud tool leader en el mercado de DNS filtering.

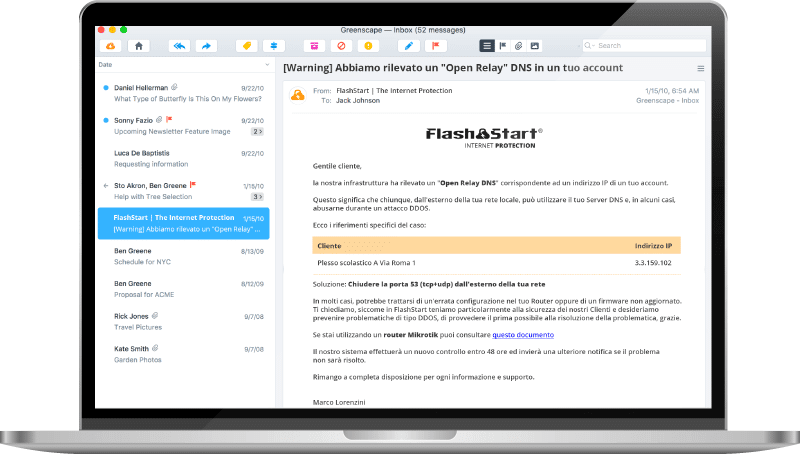

De hecho, uno de los nuevos servicios FlashStart® es la notificación por correo electrónico en caso de que nuestro router Mikrotik se comporte como un DNS open resolver. Si utiliza FlashStart® como dns resolver y ha olvidado la configuración correcta de su router, recibirá un correo electrónico estructurado de la siguiente manera:

De hecho, los servidores FlashStart® escanean periódicamente las direcciones IP públicas expuestas por los clientes a través de una simple solicitud de DNS y si detecta que la infraestructura puede ser utilizada en un ataque DDOS, DNS Amplification nos advierte para que podamos tomar las acciones correctivas oportunas.

¡Un servicio sencillo pero apreciado por nosotros sysadmin y que pone a salvo de nuestros olvidos!

4. Otros recursos “Router Mikrotik y FlashStart”

» Flashstart e integración simple con todos los enrutadores Mikrotik

» Demostración en video para configurar FlashStart® en el router Mikrotik

» Guía de instalación FlashStart® en el router Mikrotik

» Video: «Implementación del filtro FlashStart® de contenido y malware en Mikrotik» (solo en inglés)

FlashStart es una herramienta segura y confiable para navegar en línea tanto en las instalaciones como de forma remota durante el Smart Working.

Solicite un presupuesto ahora y comience su prueba gratuita de inmediato

En cualquier Router y Firewall puede activar la protección FlashStart® Cloud para asegurar dispositivos de escritorio y móviles y dispositivos IdC en las redes locales.